Lehrplan

- 4 Sections

- 8 Lessons

- 12 Hours

- Grundlagen der Netzsicherheit für KMU und ihre Bedeutung im digitalen Zeitalter3

- Mögliche Risiken und Empfehlungen zur Risikominderung im Zusammenhang mit der Netzsicherheit3

- Integration von Netz Sicherheitsvorkehrungen in Geschäftspläne und Rahmenwerke3

- Weiterführende Lektüre2

Curriculum

Grundlagen & Theoretisches Ba

Sicherheit im Netz

Die Netzsicherheit ist eine entscheidende Tätigkeit, die die Integrität und Nutzbarkeit eines Netzes und von Daten schützt und sowohl Hardware- als auch Softwaretechnologien umfasst. Die Netzsicherheit ist für kleine und mittlere Unternehmen (KMU) von entscheidender Bedeutung, da sie zunehmend auf vernetzte Technologien und Online-Plattformen angewiesen sind.

Sie umfasst mehrere Verteidigungslinien, die Umsetzung von Richtlinien und Kontrollen, um den Zugang zu Netzwerkressourcen einzuschränken und böswillige Akteur*innen daran zu hindern, diese auszunutzen. Dazu gehören auch Praktiken, Richtlinien und Technologien zum Schutz von Daten, Systemen und Infrastrukturen vor unberechtigtem Zugriff, Angriffen und Störungen. Dies ist in der heutigen digitalen Welt, in der die Digitalisierung unser Leben, Arbeiten und Lernen verändert hat, besonders wichtig. Die Netzwerksicherheit schützt nicht nur geschützte Informationen, sondern auch den Ruf eines Unternehmens.

Netzsicherheit ist der Schutz vor Ausfall, Missbrauch, Zerstörung, Veränderung, unbefugtem Zugriff usw. der Netzinfrastruktur. Sie ermöglicht es Ihnen, vorbeugende Maßnahmen zu ergreifen, um sich vor solchen Situationen zu schützen. Auch wenn Sie Ihre Daten ins Internet hochladen und glauben, dass sie sicher sind, können Hacker in diese Daten eindringen, vertrauliche Informationen preisgeben oder finanzielle Schäden verursachen. Deshalb müssen Sie Ihr Netzwerk sichern. Die Netzwerksicherheit ist ein wichtiger Teil der Cybersicherheit. Sie trägt dazu bei, Ihr Netzwerk und die darin gespeicherten Daten vor Sicherheitsverletzungen, Software- und Hardware-Eingriffen und vielem mehr zu schützen. Netzwerksicherheit kann als eine Reihe von wichtigen Regeln, Vorschriften und Konfigurationen definiert werden, die auf Bedrohungen, Netzwerknutzung, Zugänglichkeit und vollständiger Bedrohungs Sicherheit basieren.

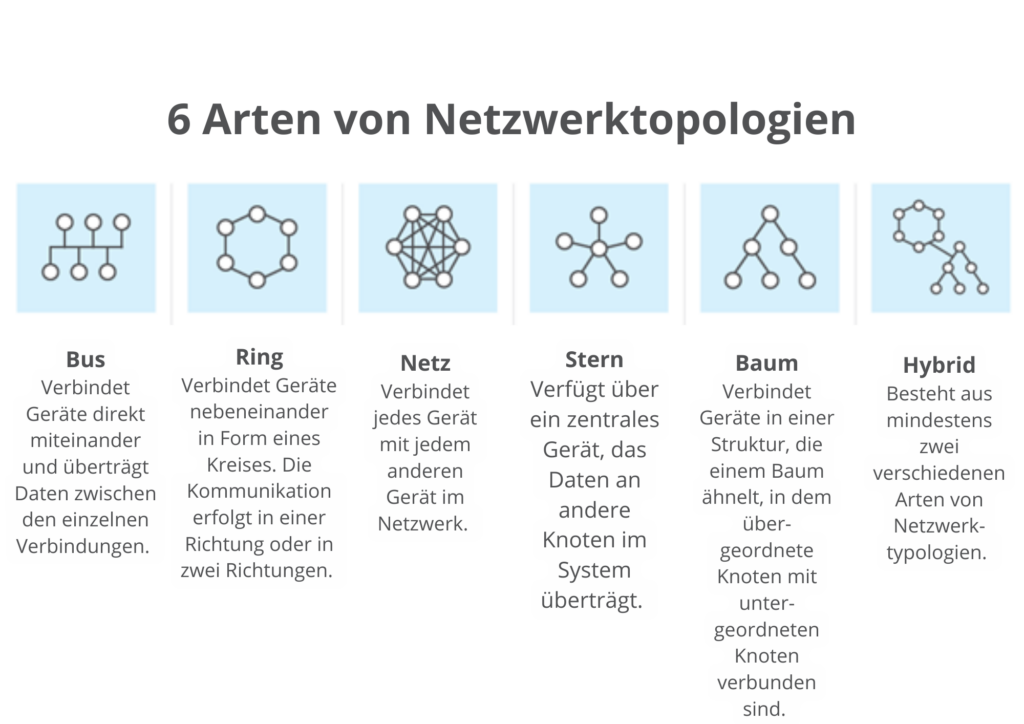

Arten der Netzwerktopologie

Es gibt verschiedene Möglichkeiten, wie die einzelnen Komponenten eines Computernetzes miteinander verbunden werden können. Die Struktur und die Verbindungen zwischen diesen Elementen werden durch die Netztopologie definiert. Bevor wir uns mit der Netzsicherheit befassen, können Beispiele für Netztopologien, die in KMU verwendet werden können, wie folgt angeführt werden. Die Anordnung eines Netzwerks, das aus Knoten und Verbindungsleitungen über Sender und Empfänger besteht, wird als Netzwerktopologie bezeichnet.

Die verschiedenen Netzwerktopologien sind:

- Mesh-Topologie: In einer Mesh-Topologie ist jedes Gerät mit einem anderen Gerät über einen bestimmten Kanal verbunden.

- Sterntopologie: Bei der Sterntopologie sind alle Geräte über ein Kabel mit einem einzigen Hub verbunden.

- Bus-Topologie: Ein Netzwerktyp, der als Bustopologie bekannt ist, verbindet jeden Computer und jedes Netzwerkgerät mit einer einzigen Leitung.

- Ring-Topologie: Es wird ein Ring in einer Ringtopologie erstellt, der Geräte verbindet, die genau zwei Nachbar*innen haben.

- Baum-Topologie: Die Sterntopologie wird in dieser Topologie modifiziert. Der Datenfluss in dieser Architektur ist hierarchisch.

- Hybride Topologie: Diese topologische Technologie ist eine Kombination aus allen oben untersuchten Topologie Typen.

In Bezug auf Leistung, Skalierbarkeit, Zuverlässigkeit und Sicherheit hat jede Topologie ihre Vor- und Nachteile.

Eine Sterntopologie zum Beispiel ist einfach einzurichten und zu warten, hängt aber von einem einzigen Gerät ab, das ausfallen kann. Eine Mesh-Topologie ist zwar stabil und sicher, kann aber teurer und komplexer sein, da sie mehr Verbindungen und Geräte erfordert. Es empfiehlt sich, einen Topologie Typ zu wählen, der den Zielen und Anforderungen Ihres Netzwerks gerecht wird. Eine sichere Netzwerktopologie verwendet Switches, Router und Firewalls, um den Netzwerkrand zu verstärken und die Möglichkeit von Cyberangriffen, illegalem Zugriff und Daten Verletzungen zu verringern.

ISO/IEC 27001 ist die weltweit bekannteste Norm für Informationssicherheits Managementsysteme (ISMS). Sie definiert die Anforderungen, die ein ISMS erfüllen muss. Die Norm ISO/IEC 27001 bietet Unternehmen jeder Größe und aus allen Branchen eine Anleitung für die Einrichtung, Umsetzung, Aufrechterhaltung und kontinuierliche Verbesserung eines Informationssicherheitsmanagementsystems. Was die Netzsicherheit betrifft, so sind in Anhang A der ISO 27001 14 “Bereiche” aufgeführt. Das bereitgestellte Rahmenwerk umfasst einen umfassenden Ansatz für die Informationssicherheit innerhalb einer Organisation, der sich auf verschiedene kritische Prozesse erstreckt. Das Rahmenwerk deckt einen ganzheitlichen Ansatz für die Informationssicherheit innerhalb einer Organisation ab, der wichtige Prozesse von der Formulierung von Informationssicherheitsrichtlinien und der Struktur der Organisation bis hin zur Personalsicherheit und dem Asset Management umfasst.

Die Zugangskontrolle und der Einsatz von Kryptographie spielen eine wichtige Rolle beim Schutz sensibler Informationen, während die physische und umgebungsbezogene Sicherheit im Mittelpunkt steht. Der Rahmen erstreckt sich auf die Kommunikationssicherheit, die sichere Beschaffung und Entwicklung von Systemen und das Management von Lieferantenbeziehungen. Er befasst sich auch mit dem Management von Informationssicherheits Vorfällen und deren Integration in die Geschäftskontinuität. Zusammen bilden diese Prozesse eine umfassende Strategie zur Verbesserung der Widerstandsfähigkeit einer Organisation gegenüber potenziellen Sicherheitsbedrohungen.

Es ist auch erwähnenswert, dass ISO/IEC 27033-1:2015 einen Überblick über die Netzsicherheit und die damit verbundenen Definitionen gibt. Sie definiert und beschreibt die Konzepte, die mit der Netzsicherheit verbunden sind, und bietet Leitlinien für die Verwaltung. (Netzwerksicherheit bezieht sich auf die Sicherheit von Geräten, die Sicherheit von Management Aktivitäten in Bezug auf die Geräte, Anwendungen/Dienste und Endnutzer*innen sowie die Sicherheit der über die Kommunikationsverbindungen übertragenen Informationen).

Er ist für jeden relevant, der ein Netz besitzt, betreibt oder nutzt. Dazu gehören leitende Angestellte und andere nichttechnische Manager oder Benutzer*innen sowie Manager*innen und Administrator*innen,, die spezielle Zuständigkeiten für die Informationssicherheit und/oder die Netzsicherheit und den Netzbetrieb haben oder die für das gesamte Sicherheitsprogramm einer Organisation und die Entwicklung von Sicherheitsrichtlinien verantwortlich sind. Es ist auch für jeden relevant, der an der Planung, dem Entwurf und der Implementierung der architektonischen Aspekte der Netzsicherheit beteiligt ist.

Um Zugriffs Angriffe zu reduzieren, sollten eine starke Passwortsicherheit, eine minimale Vertrauens Politik, Kryptographie und die Implementierung von Betriebssystem- und Anwendungs Patches gewährleistet sein. Eine überraschende Anzahl von Zugriffs- Angriffen wird durch einfaches Erraten von Passwörtern oder Brute-Force-Angriffe auf Passwörter durchgeführt.

Um sich dagegen zu schützen, sollte eine starke Authentifizierungsrichtlinie erstellt und umgesetzt werden. Die Verwendung sicherer Passwörter ist für den Schutz von Netzwerkgeräten von entscheidender Bedeutung. Hier sind die empfohlenen Richtlinien, die Sie befolgen sollten:

- Verwenden Sie ein Passwort, das mindestens 8 Zeichen lang ist, vorzugsweise 10 oder mehr, um die Sicherheit zu erhöhen.

- Machen Sie Ihre Passwörter komplex, indem Sie eine Mischung aus Groß- und Kleinbuchstaben, Zahlen, Symbolen und Leerzeichen verwenden, wenn dies erlaubt ist.

- Vermeiden Sie leicht identifizierbare Informationen, wie z. B. Wörter aus dem allgemeinen Sprachgebrauch, Buchstaben- oder Zahlenfolgen, Benutzernamen, Namen von Verwandten oder Haustieren, Geburtsdaten, Ausweisnummern, Namen von Vorfahren oder andere leicht erkennbare biografische Details.

- Ein Kennwort absichtlich falsch zu schreiben, z. B. Smith = Smyth = 5mYth oder Security = 5ecur1ty.

- Ändern Sie Ihre Passwörter regelmäßig, um die Möglichkeiten für Bedrohungsakteur*innen einzuschränken, falls ein Passwort kompromittiert wird.

- Schreiben Sie Ihre Passwörter nicht auf und lassen Sie sie nicht an gut sichtbaren Stellen wie Schreibtischen oder Monitoren liegen.

Eine Strategie zur Erstellung eines sicheren Passworts besteht darin, die Leertaste zu verwenden und eine Passphrase zu bilden, die aus mehreren Wörtern besteht. Dies wird als Passphrase bezeichnet, die oft leichter zu merken ist als ein einfaches Passwort und in der Regel länger und schwieriger zu erraten ist.

Cybersicherheitsarchitektur: Fünf zu befolgende (und ein zu vermeidendes) Prinzip

Sicherheit der Website

Die Sicherheit von Websites ist im Zuge der Digitalisierung der Wirtschaft wichtiger denn je. Webserver, auf denen die Daten und sonstigen Inhalte gehostet werden, die Ihren Kund*innen im Internet zur Verfügung stehen, sind häufig die am häufigsten angegriffenen Komponenten des Unternehmensnetzes. Cyberkriminelle sind ständig auf der Suche nach unzureichend gesicherten Websites, die sie angreifen können, und viele Kund*innen geben an, dass die Sicherheit von Websites ein wichtiges Kriterium bei der Entscheidung für einen Online-Einkauf ist. Daher ist es unerlässlich, Server und die sie unterstützende Netzwerkinfrastruktur zu sichern. Die Folgen einer Sicherheitsverletzung sind gravierend: Umsatzeinbußen, Schädigung der Glaubwürdigkeit, rechtliche Haftung und Verlust des Kunden Vertrauens.

KMU können verschiedene Maßnahmen ergreifen, um die Sicherheit ihrer Websites zu verbessern und sensible Informationen zu schützen. Erstens ist die Implementierung robuster und aktueller Cyber-Sicherheitsmaßnahmen wie Firewalls und Intrusion-Detection-Systeme unerlässlich. Regelmäßige Aktualisierungen und Patches für Website-Software und -Anwendungen helfen, Schwachstellen und potenzielle Angriffe zu beseitigen. Die Verwendung sicherer und verschlüsselter Verbindungen (HTTPS) ist entscheidend für den Schutz von Daten während der Übertragung. Darüber hinaus bietet die Durchsetzung starker Authentifizierungsmechanismen, einschließlich der Multi-Faktor-Authentifizierung, eine zusätzliche Schutzschicht gegen unbefugten Zugriff. Regelmäßige Sicherheitsprüfungen und Schwachstellenanalysen helfen dabei, potenzielle Bedrohungen zu erkennen und zu entschärfen. Die Aufklärung der Mitarbeiter*innen über bewährte Verfahren der Cybersicherheit und die Förderung einer Kultur des Sicherheitsbewusstseins innerhalb des Unternehmens sind ebenfalls von entscheidender Bedeutung. Die Erstellung eines Notfallplans für die Reaktion auf einen Vorfall und die regelmäßige Sicherung der Website-Daten sorgen schließlich für eine schnelle Wiederherstellung im Falle eines Sicherheits Verstoßes. Durch ein umfassendes Konzept für die Website-Sicherheit können KMU das Risiko von Cyber-Bedrohungen erheblich verringern und ihre Online-Präsenz stärken.