Lehrplan

- 4 Sections

- 8 Lessons

- 12 Hours

- Grundlagen der Netzsicherheit für KMU und ihre Bedeutung im digitalen Zeitalter3

- Mögliche Risiken und Empfehlungen zur Risikominderung im Zusammenhang mit der Netzsicherheit3

- Integration von Netz Sicherheitsvorkehrungen in Geschäftspläne und Rahmenwerke3

- Weiterführende Lektüre2

Curriculum

Grundlagen & Theoretisches

Um das Netzwerk Ihres Unternehmens zu sichern, müssen Sie alle angeschlossenen Geräte und Geräte im Netzwerk identifizieren, Grenzen zwischen Ihren Systemen und denen anderer Parteien festlegen und Kontrollen durchsetzen, um sicherzustellen, dass Denial-of-Service-Ereignisse, unbefugter Zugriff oder Missbrauch verhindert oder, falls sie doch auftreten, schnell eingedämmt und behoben werden können.

Robuste Firewalls und Systeme zur Erkennung und Verhinderung von Eindringlingen sind für KMU unerlässlich, um das Risiko von unbefugtem Zugriff, Malware-Infektionen und anderen Cyber-Bedrohungen zu verringern. Verschlüsselungsprotokolle sind entscheidend für die Übertragung sensibler Daten über das Internet, insbesondere für Finanztransaktionen und Kundeninformationen. Regelmäßige Software-Updates und Patch-Management sind unerlässlich, um Schwachstellen zu beseitigen und potenzielle Risiken zu minimieren. Auch die Schulung und Sensibilisierung der Mitarbeiter*innen ist für die Netzwerksicherheit von KMU entscheidend. Indem sie in robuste Sicherheitsmaßnahmen investieren, sich über neu auftretende Bedrohungen informieren und eine sicherheitsbewusste Kultur fördern, können KMU eine widerstandsfähige digitale Infrastruktur aufbauen, die Vermögenswerte schützt, das Vertrauen der Kund*innen fördert und ein nachhaltiges Wachstum in einer zunehmend vernetzten Unternehmenslandschaft gewährleistet.

İnternet der Dinge

Das Internet der Dinge (Internet of Things, IoT) hat sich auf vielen Ebenen als technologischer Durchbruch erwiesen, der Geräte und Objekte miteinander verbindet, um eine nahtlose Kommunikation und einen reibungslosen Datenaustausch zu ermöglichen. Für KMU-Inhaber*innen und -Manager*innen ist es wichtig, IoT-Anwendungen zu verstehen, um zu wissen, wie sie Ihr Unternehmen verändern können.

Gegenwärtig wird das IoT vor allem in verschiedenen Geschäftsbereichen eingesetzt, um die betriebliche Effizienz zu steigern, Entscheidungsprozesse zu verbessern und innovative Lösungen anzubieten. Einige der wichtigsten Bereiche, in denen das IoT weit verbreitet ist, sind Fertigung, Logistik und Lieferkette sowie Energiemanagement.

IoT-Geräte mögen zwar harmlos erscheinen, weil sie so klein oder so zerbrechlich sind, aber es besteht ein echtes Risiko, weil es sich um vernetzte Allzweck Computer handelt, die von Angreifern kompromittiert werden können und Probleme verursachen, die über die IoT-Sicherheit hinausgehen. Selbst die einfachsten Geräte können sehr gefährlich sein, wenn sie über das Internet kompromittiert werden.

Es muss ein End-to-End-Ansatz verfolgt werden, bei dem die richtigen IoT-Technologien und -Protokolle zum Einsatz kommen, um Mitarbeiter*innen, Kund*innen, wertvolle Betriebstechnologien und Unternehmensinvestitionen durch verbesserte Sicherheit für IoT-Infrastrukturen zu schützen. Erfahrene IoT-Cyber Sicherheitsunternehmen empfehlen einen mehrgleisigen Ansatz zum Schutz von Daten, Geräten und Verbindungen:

- – Sichere Bereitstellung von Geräten.

- – Gewährleistung der Sicherheit der Verbindung zwischen Geräten und der Cloud.

- – Gewährleistung der Sicherheit der Daten in der Cloud während der Verarbeitung und Speicherung.

Einige der verschiedenen Arten von Angriffen auf die Netzsicherheit sind die folgenden:

Virus: Es handelt sich um eine herunterladbare bösartige Datei, die, sobald sie von einem/einer Benutzer*in geöffnet wird, anfängt, Codes auf dem Computer durch ihre eigenen Codes zu ersetzen. Wenn sie sich verbreitet, werden die Systemdateien auf dem Computer beschädigt, und dies kann dazu führen, dass auch die Dateien anderer Computersysteme im Netzwerk beschädigt werden.

- Das Virus kann nicht allein arbeiten, sondern muss sich an ein anderes Programm anheften.

- Der Virus erhält die Berechtigungen des Programms, mit dem er sich verbindet.

- Viren vermehren sich und infizieren neue Programme.

Sie können in Erwägung ziehen, in Ihrem Unternehmen Antivirenprogramme einzusetzen, die Firewall zu aktivieren und stets sichere Websites zu nutzen.

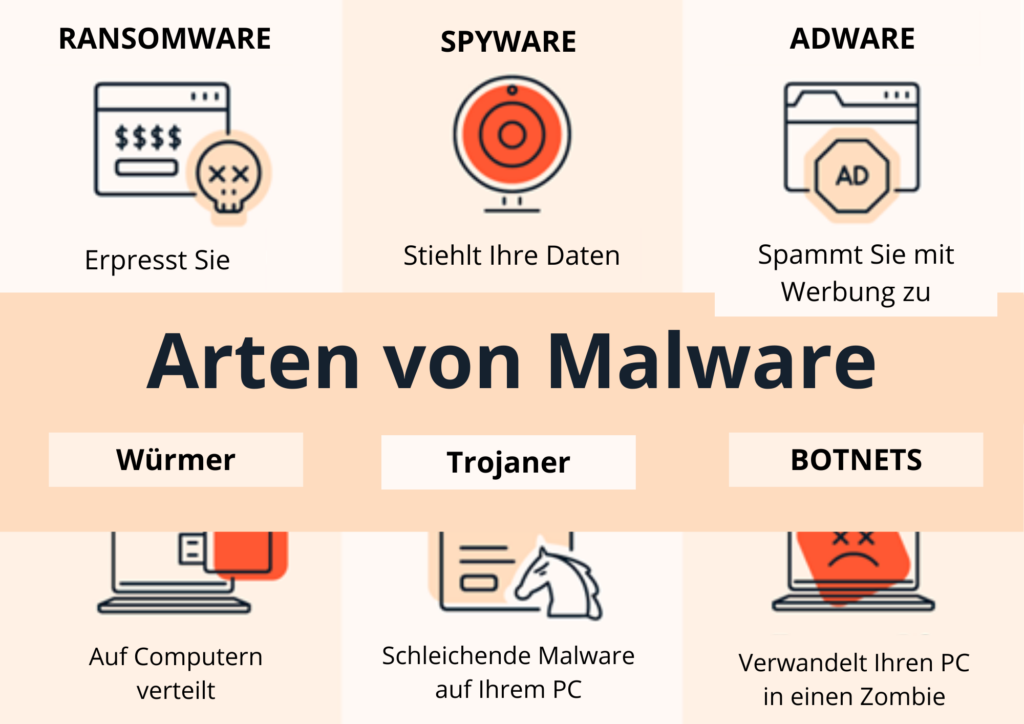

Malware: Sie gehört zu den schädlichsten und schnellsten Arten bösartiger Angriffe, die dazu beitragen, unbefugten Zugang zu einem System oder einem System Netzwerk zu erlangen. Malware repliziert sich oft selbst, d. h. wenn ein System beschädigt ist, beschädigt die Malware leicht alle Computersysteme, die über das Internet mit dem Netzwerk verbunden sind. Im Falle von Malware kann sogar ein externes Gerät, das mit dem System verbunden ist, beschädigt werden. Zu den Vorsichtsmaßnahmen, die Sie ergreifen können, gehört es, Ihre Software auf dem neuesten Stand zu halten, vorsichtig mit E-Mails umzugehen und regelmäßig Sicherungskopien Ihrer Daten zu erstellen.

Worms: Er dringt in ein bestimmtes System ein, ohne dass ein(e) Benutzer*in erforderlich ist. Wenn ein(e) Benutzer*in eine Anwendung ausführt, die nicht sehr leistungsfähig ist, kann jeder Hacker, der dieselbe Internetverbindung nutzt, leicht Malware in diese Anwendung einschleusen. Ohne das Wissen des/der Benutzer*in kann die Anwendung diese Malware akzeptieren und über das Internet ausführen, was zur Entstehung eines Wurms führt. Zu den Vorsichtsmaßnahmen, die Sie ergreifen können, gehören die Verwendung von Netzwerksicherheits-Tools, die ständige Aktualisierung der PC-Systeme und die Aktivierung der Firewall.

Packet Sniffer: Wenn ein(e) Benutzer*in einen passiven Empfänger in einer drahtlosen Sende Zone platziert, sieht er eine Kopie der übertragenen Pakete. Oft enthalten diese Pakete vertrauliche Unternehmensdaten, Geschäftsgeheimnisse usw., die den/die Paketempfänger*in erreichen können. Kryptographie ist der beste Weg, um solche Angriffe auf die Netzsicherheit zu verhindern.

Phishing: Dies ist eine der häufigsten Formen von Angriffen auf die Netzsicherheit. Hacker senden E-Mails an Benutzer*innen, die vorgeben, von einer bekannten Quelle zu stammen, z. B. von Investor*innen und Banker*innen, und erwecken ein Gefühl der Dringlichkeit, um die Aufmerksamkeit der Benutzer*innen zu erregen oder sie aufzuregen. Es besteht die Möglichkeit, dass diese E-Mails bösartige Anhänge oder Links enthalten, die die Benutzer*innen auffordern, vertrauliche Daten weiterzugeben.

Kompromittierter Schlüssel: Wenn ein Hacker einen Netzwerksicherheitsschlüssel erlangt, verwendet er einen kompromittierten Schlüssel, der als Werkzeug dient, um sensible Daten zu extrahieren und unbefugten Zugriff auf sichere Daten zu erhalten. Dieser Schlüssel besteht aus einem Code oder einer Zahl, mit deren Hilfe sichere Daten interpretiert werden können, ohne dass der/die Absender*in oder der/die Empfänger*in davon Kenntnis erhält.

Botnetz: Malware, die eine Reihe von Computern angreift, die über ein privates Netzwerk miteinander verbunden sind. Hacker greifen auf alle Systeme in diesem Netzwerk zu und kontrollieren sie ohne das Wissen des/der Eigentümer*in. Alle Computer in diesem Netz werden als Zombies bezeichnet, die eine große Anzahl von Geräten nach den Anweisungen des Hackers stören.

DoS: DoS ist bekannt als Denial of Service. Dieser Angriff hat die Fähigkeit, die Netzwerke der Benutzer*innen teilweise oder vollständig zu zerstören. DoS kann auch eine komplette IT-Infrastruktur angreifen und sie für echte Benutzer*innen unbrauchbar machen. Es gibt auch Vorsichtsmaßnahmen, um DoS-Angriffe zu entschärfen: Eines der ersten Anzeichen für einen DoS-Angriff ist eine große Anzahl von Nutzer Beschwerden über nicht verfügbare Ressourcen oder eine ungewöhnlich langsame Netzwerkleistung. Um die Zahl der Angriffe zu minimieren, sollte stets eine Software-Suite zur Netzwerk Auswertung laufen. Die Analyse des Netzwerk Verhaltens kann ungewöhnliche Nutzungsmuster aufdecken, die auf einen DoS-Angriff hindeuten.

Sicherheitsprotokolle: Zu den erfolgreichen Protokollen, die eine auf öffentlichen Schlüsseln basierende Verschlüsselung verwenden, gehören PGP (Pretty Good Privacy), SSL (Secure Socket Layer) und SSH (Secure SHell), obwohl sie oft auch ohne ein Zertifikat verwendet werden können. Diese Ansätze werden im Folgenden kurz erläutert.

Malware: Der Unterschied zwischen Computerviren, Würmern und Trojanern

Es gibt einige Schritte, die Sie unternehmen müssen, um die Netzsicherheit Ihres Unternehmens zu gewährleisten. Sie können diese Schritte auf verschiedene Weise im Cyber-Aktionsplan definieren, wir haben unten einige Vorschläge.

1. Sicherung des internen Netzes und der Cloud-Dienste

Firewalls und Webfilter-Proxys sollten zusammen mit anderen robusten Technologien zur Benutzerauthentifizierung und Richtlinien Durchsetzung eingesetzt werden, um das Netzwerk Ihres Unternehmens vom öffentlichen Internet zu isolieren. Es ist auch ratsam, zusätzliche Sicherheits- und Überwachungstools wie Intrusion-Detection-Systeme und Antiviren-Software einzusetzen, um gefährlichen Code und unerwünschte Zugriffsversuche zu erkennen und zu verhindern.

2.Entwickeln Sie strenge Passwortrichtlinien

Statische Passwörter sind nicht so sicher wie Zwei-Faktor-Authentifizierung Techniken, die zwei verschiedene Formen der Überprüfung erfordern, dass Sie derjenige sind, der Sie vorgeben zu sein. Ein persönliches Sicherheits-Token, das zusätzlich zu einem festgelegten Passwort rotierende Passcodes anzeigt, ist ein solches Beispiel. Die Zwei-Faktoren-Authentifizierung ist jedoch nicht immer praktikabel oder sinnvoll für Ihr Unternehmen. Passwortregeln sollten die Mitarbeiter*innen dazu motivieren, möglichst sichere Passwörter zu verwenden, ohne sie zu ermutigen, sie aufzuschreiben oder die gleichen Passwörter erneut zu verwenden. Das bedeutet, dass lange, komplizierte und unvorhersehbare Passwörter (mindestens zehn Zeichen) erstellt werden müssen, die häufig geändert werden und von Personen, die sie kennen, streng geschützt werden müssen.

3.Sichern und verschlüsseln Sie das Wi-Fi Ihres Unternehmens

Ein Unternehmen kann ein drahtloses lokales Netzwerk (WLAN) für Kund*innen, Gäste und Besucher*innen betreiben, das jedoch vom Hauptnetzwerk des Unternehmens getrennt sein sollte, um zu verhindern, dass der öffentliche Netzwerkverkehr die internen Systeme beeinträchtigt. Der interne, nicht-öffentliche WLAN-Zugang sollte auf bestimmte Geräte und Benutzer*innen beschränkt werden, und Doppelverbindungen sollten durch technische Kontrollen auf jedem fähigen Gerät verboten werden. Alle Nutzer sollten für den Zugang zum internen WLAN eindeutige Anmeldedaten mit festgelegten Ablaufdaten erhalten. Aufgrund von Sicherheitsmängeln in älteren Formen der drahtlosen Verschlüsselung sollte das interne WLAN des Unternehmens nur die Verschlüsselung Wi-Fi Protected Access 2 (WPA2) verwenden.

4. Aktualisieren Sie regelmäßig alle Anwendungen

Sobald Fehlerbehebungen und Firmware-Updates verfügbar sind, sollten alle Systeme und Software – einschließlich der Netzwerkausrüstung – rechtzeitig aktualisiert werden. Wenn möglich, sollten Sie automatische Aktualisierungsdienste nutzen, insbesondere für Sicherheitssysteme wie Intrusion Prevention Systeme, Webfilter und Anti-Malware-Software.

5. Legen Sie Regeln für sicheres Surfen im Internet fest

Eine beliebte und sichere Lösung, wenn Ihr Unternehmen entfernten Nutzer*innen über das Internet Zugang zu seinem internen Netzwerk gewähren muss, ist die Verwendung eines sicheren Virtual Private Network (VPN) in Verbindung mit einer robusten Zwei-Faktor-Authentifizierung, die entweder mit Hardware- oder Software-Tokens durchgeführt werden kann.

6. Entschärfung gängiger Netzwerkangriffe

Ständige Wachsamkeit und Schulung sind erforderlich, um das Netz gegen Angriffe zu schützen. Die Mitarbeiter*innen sollten über die Risiken der Sozialen Manipulation geschult und angeleitet werden, und es sollten Strategien zur Überprüfung von Identitäten per Telefon, E-Mail oder persönlich entwickelt werden.

Hier sind einige der besten Praktiken zur Sicherung eines Netzwerks:

- – Ausarbeitung einer detaillierten Sicherheitspolitik für das Unternehmen.

- – Der physische Zugang zu den Systemen sollte kontrolliert werden.

- – Sensible Daten sollten verschlüsselt und durch ein Passwort geschützt werden.

- – Es sollten Sicherungskopien erstellt werden, und die gesicherten Dateien sollten regelmäßig getestet werden.

- – Unnötige Dienste und Ports sollten geschlossen werden.

- – Zur Verhinderung von Pufferüberläufen und Angriffen zur Ausweitung von Privilegien sollten Patches wöchentlich oder wenn möglich täglich aktualisiert werden.

- – Zur Überprüfung des Netzes sollten Sicherheitsaudits durchgeführt werden.

Zusätzlich zu den oben genannten Vorsichtsmaßnahmen gibt es eine Reihe weiterer Maßnahmen, die zur Verbesserung der allgemeinen Cybersicherheit ergriffen werden können.

Um die Netzwerksicherheit zu verbessern, sollten Unternehmen Regeln für sicheres Surfen im Internet aufstellen, Mitarbeiter*innen über potenzielle Bedrohungen aufklären und Richtlinien für die sichere Verwendung von Flash-Laufwerken erstellen. Dazu gehört auch das Scannen externer Speichermedien auf Malware, bevor sie an den Firmencomputer angeschlossen werden. Regelmäßige Aktualisierungen und Wartung von Antiviren- und Antimalware Software sorgen für Widerstandsfähigkeit gegen sich entwickelnde Angriffe. Die Schulung der Mitarbeiter*innen in Sicherheitsprotokollen, wie z. B. sichere Passwörter, Sozialen Manipulations-Taktiken und Wachsamkeit gegenüber potenziellen Bedrohungen, ist ebenfalls entscheidend. Regelmäßige Workshops und Sensibilisierungsprogramme können die Mitarbeiter*innen in die Lage versetzen, potenzielle Sicherheitsrisiken zu erkennen und wirksam darauf zu reagieren.

Mit einem umfassenden Ansatz, der diese Vorsichtsmaßnahmen einschließt, können Unternehmen ihre Cyber Sicherheit erheblich verbessern und ihre digitalen Ressourcen besser vor einer Vielzahl potenzieller Bedrohungen schützen.