Lehrplan

- 4 Sections

- 13 Lessons

- 6 Hours

- Incident Detection und Meldung5

- Reaktionsprozesse und Strategien zur Schadensbegrenzung5

- Post-Incident Überprüfung und Meldung5

- Weiterführende Lektüre1

Curriculum

Incident Detection und Meldungsprozesse

Schritt 1: Einrichtung von Erkennungsmechanismen: Der erste Schritt im Prozess der Incident Detection und Meldung von Sicherheits Incidents besteht in der Einrichtung der notwendigen Mechanismen zur Überwachung und Erkennung potenzieller Sicherheits Incident. Dazu gehört der Einsatz von Intrusion Detection Systems (IDS), Security Information and Event Management (SIEM)-Systemen und anderen Überwachungstools, die den Netzwerkverkehr, das Benutzerverhalten und die Systemaktivitäten auf Anzeichen für böswillige Aktivitäten verfolgen und analysieren können.

Schritt 2: Signal Triage und Analyse: Sobald ein potenzieller Vorfall erkannt wurde, muss er bewertet und analysiert werden, um seine Art und Schwere zu bestimmen. Dieser Triage-Prozess umfasst das Sortieren von Alarmen, das Unterscheiden von False Positives von echten Sicherheits Incidents und das Setzen von Prioritäten auf der Grundlage ihrer potenziellen Auswirkungen.

Schritt 3: Klassifizierung und Aufzeichnung von Incidents: Echte Incidents müssen nach vordefinierten Kategorien klassifiziert (z.B. unbefugter Zugriff, Malware-Infektion, Datenschutzverletzung usw.) und in einem Incident Management System aufgezeichnet werden. Diese Dokumentation sollte Einzelheiten über die Art des Vorfalls, die betroffenen Systeme oder Daten und die ersten Ergebnisse der Analyse enthalten.

Schritt 4: Benachrichtigung und Eskalation: Die relevanten Stakeholder*innen, einschließlich der Geschäftsleitung, der IT-Mitarbeiter*innen und ggf. externer Partner (z. B. Strafverfolgungs- oder Aufsichtsbehörden), müssen gemäß dem Kommunikationsplan der Organisation über den Vorfall informiert werden. Die Benachrichtigung sollte eine erste Bewertung des Incidents und Empfehlungen für Sofortmaßnahmen enthalten.

Schritt 5: Eindämmung, Beseitigung und Wiederherstellung: Obwohl dies nicht der letzte Schritt im gesamten Incident Reaktionsprozess, ist es im Zusammenhang mit der Erkennung und Meldung wichtig, sofortige Maßnahmen zur Eindämmung und Begrenzung der Auswirkungen des Incidents einzuleiten. Dazu kann die Isolierung betroffener Systeme, die Deaktivierung kompromittierter Konten oder die Implementierung vorübergehender Korrekturen gehören.

Schritt 6: Post-Incident Meldung und Analyse: Nach der Bewältigung des Incidents sollte ein detaillierter Bericht erstellt werden, in dem der zeitliche Ablauf der Ereignisse, die ergriffenen Maßnahmen und die gewonnenen Erkenntnisse dargelegt werden. Diese Analyse nach dem Incident ist entscheidend für die Verbesserung künftiger Sicherheitsmaßnahmen und Reaktionsstrategien.

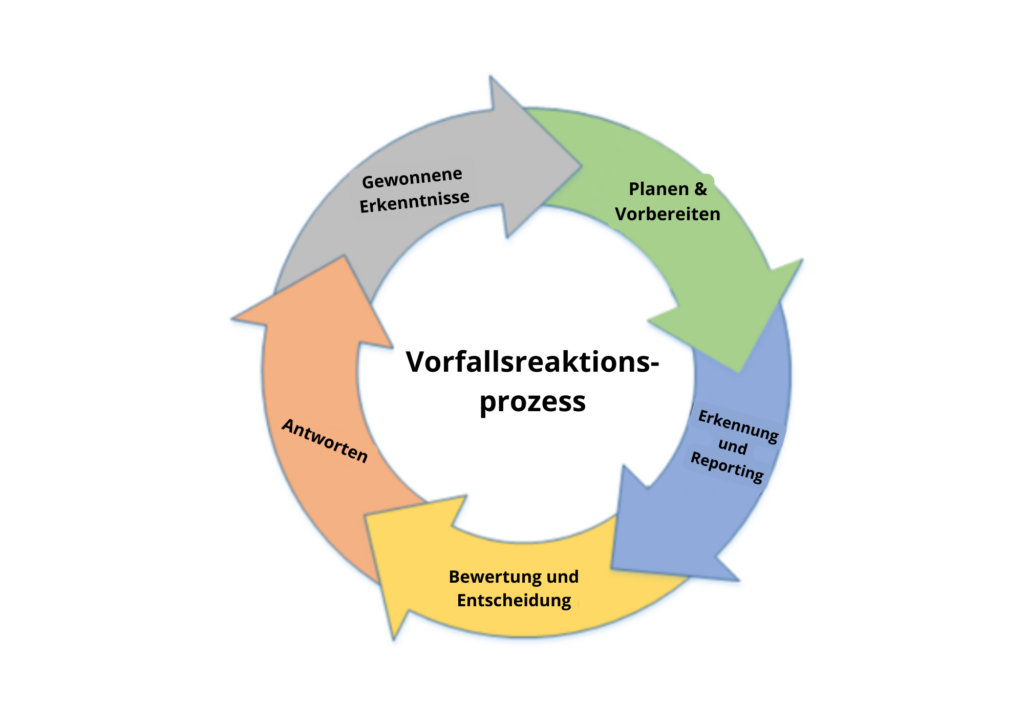

Abbildung -2