Currículum

- 4 Sections

- 8 Lessons

- 12 Hours

- Aspectos básicos de la seguridad de las redes de las PYME y su importancia en la era digital3

- Posibles recomendaciones para mitigar riesgos en relación a la seguridad de las redes3

- Integración de las precauciones de seguridad de la red en los planes y marcos empresariales3

- Lecturas Adicionales2

Curriculum

Fundamentos y base teórica

La seguridad de las redes es una actividad crucial que salvaguarda la integridad y la facilidad de uso de una red y de los datos, y que abarca tanto las tecnologías de hardware como las de software. La seguridad de las redes es crucial para las pequeñas y medianas empresas (PYME), ya que dependen cada vez más de tecnologías interconectadas y plataformas en línea. Implica múltiples capas de defensas, la aplicación de políticas y controles para restringir el acceso a los recursos de la red y evitar que los agentes maliciosos los exploten. También implica prácticas, políticas y tecnologías diseñadas para proteger datos, sistemas e infraestructuras de accesos no autorizados, ataques e interrupciones. Esto es especialmente importante en el mundo digital actual, donde la digitalización ha transformado nuestras vidas, nuestro trabajo y nuestro aprendizaje. La seguridad de las redes no sólo protege la información privada, sino también la reputación de una organización.

La seguridad de la red es la protección contra fallos, uso indebido, destrucción, modificación, acceso no autorizado, etc. de la infraestructura de red. Permite tomar medidas preventivas para ayudar a protegerse contra estas situaciones. Aunque usted suba sus datos a Internet y piense que está a salvo, los piratas informáticos pueden violar esos datos, filtrar información confidencial o causar daños financieros. Por lo tanto, necesita proteger su red. La seguridad de la red es una parte importante de la ciberseguridad. Ayuda a proteger su red y los datos almacenados en ella de infracciones, intrusiones de software y hardware, etc. Seguridad de la red; Puede definirse como un conjunto de normas, reglamentos y configuraciones importantes basados en las amenazas, el uso de la red, la accesibilidad y la seguridad completa frente a amenazas.

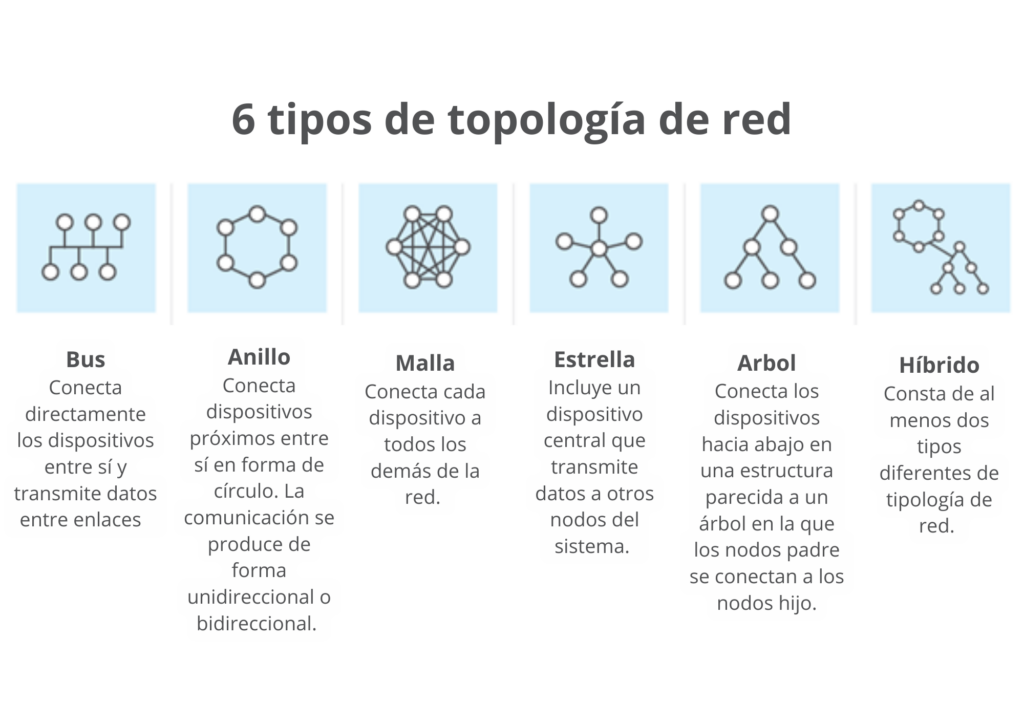

Tipos de Topología de Red

Existen varias formas de unir entre sí los distintos componentes de una red informática. La estructura y las conexiones entre estos elementos vienen definidas por la topología de la red. Antes de profundizar en la seguridad de las redes, se pueden citar los siguientes ejemplos de topologías de red que pueden utilizarse en las PYME. La disposición de una red que comprende nodos y líneas de conexión a través de emisor y receptor se denomina Topología de Red. Las distintas topologías de red son:

-

- Topología de malla: En una topología de malla, cada dispositivo está conectado a otro a través de un canal determinado.

- Topología en estrella: En la topología en estrella, todos los dispositivos están conectados a un único concentrador a través de un cable.

- Topología de bus: Un tipo de red conocido como topología en bus conecta cada ordenador y dispositivo de red a un único cable.

- Topología en anillo: Crea un anillo en una topología en anillo, uniendo dispositivos que tienen precisamente dos vecinos.

- Topología en árbol: En esta topología se modifica la topología en estrella. El flujo de datos en esta arquitectura es jerárquico.

- Topología híbrida: Esta tecnología topológica es la combinación de todos los tipos de topologías que hemos estudiado anteriormente.

En términos de rendimiento, escalabilidad, fiabilidad y seguridad, cada topología tiene sus pros y sus contras. Una topología en estrella, por ejemplo, es sencilla de configurar y mantener, pero depende de un único dispositivo que puede fallar. Aunque una topología en malla es sólida y segura, puede resultar más cara y compleja porque necesita más conexiones y dispositivos. Se recomienda seleccionar un tipo de topología que se ajuste a los objetivos y requisitos de la red. Una topología de red segura utiliza conmutadores, enrutadores y cortafuegos para fortificar el perímetro de la red, reduciendo la posibilidad de ciberataques, accesos ilegales y fugas de datos.

ISO/IEC 27001 es la norma más conocida del mundo para sistemas de gestión de la seguridad de la información (SGSI). Define los requisitos que debe cumplir un SGSI. La norma ISO/IEC 27001 proporciona a las empresas de cualquier tamaño y de todos los sectores de actividad orientaciones para establecer, implantar, mantener y mejorar continuamente un sistema de gestión de la seguridad de la información. En cuanto a la seguridad de la red, hay 14 “dominios” enumerados en el Anexo A de la norma ISO 27001. El marco proporcionado abarca un enfoque integral de la seguridad de la información dentro de una organización, abarcando varios procesos críticos. El marco abarca un enfoque integral de la seguridad de la información dentro de una organización, abordando procesos clave que van desde la formulación de políticas de seguridad de la información y la estructura de la organización hasta la seguridad de los recursos humanos y la gestión de activos. El control de acceso y el uso de la criptografía desempeñan un papel vital en la protección de la información sensible, mientras que la seguridad física y medioambiental se destaca en la seguridad operativa, garantizando que los procesos cotidianos se ajustan a los objetivos de seguridad. El marco se extiende a la seguridad de las comunicaciones, la adquisición y el desarrollo de sistemas seguros y la gestión de las relaciones con los proveedores. También aborda la gestión de incidentes de seguridad de la información y su integración con la continuidad del negocio. Juntos, estos procesos crean una estrategia global para mejorar la resistencia de una organización frente a posibles amenazas a la seguridad.

También cabe mencionar que la norma ISO/IEC 27033-1:2015 proporciona una visión general de la seguridad de las redes y las definiciones relacionadas. Define y describe los conceptos asociados a la seguridad de la red y proporciona orientaciones de gestión al respecto. (La seguridad de la red se aplica a la seguridad de los dispositivos, la seguridad de las actividades de gestión relacionadas con los dispositivos, las aplicaciones/servicios y los usuarios finales, además de la seguridad de la información que se transfiere a través de los enlaces de comunicación).

Es relevante para cualquier persona involucrada en la posesión, operación o uso de una red. Esto incluye a los altos directivos y otros gestores o usuarios no técnicos, además de los gestores y administradores que tienen responsabilidades específicas en la seguridad de la información y/o la seguridad de la red, el funcionamiento de la red, o que son responsables del programa general de seguridad de una organización y del desarrollo de la política de seguridad. También es relevante para cualquier persona involucrada en la planificación, diseño e implementación de los aspectos arquitectónicos de la seguridad de la red.

Para reducir los ataques de acceso, debe garantizarse una seguridad sólida de las contraseñas, una política de confianza mínima, criptografía y la aplicación de parches en el sistema operativo y las aplicaciones. Un número sorprendente de ataques de acceso se llevan a cabo mediante la simple adivinación de contraseñas o ataques de fuerza bruta contra las contraseñas. Para defenderse contra esto, debe crearse e implementarse una política de autenticación fuerte. El uso de contraseñas seguras es crucial para salvaguardar los dispositivos de red. A continuación, se recomiendan algunas pautas a seguir:

- Utiliza una contraseña de al menos 8 caracteres, preferiblemente 10 o más para mayor seguridad.

- Haz que las contraseñas sean complejas incorporando una mezcla de letras mayúsculas y minúsculas, números, símbolos y espacios si están permitidos.

- Evita información fácilmente identificable, como palabras comunes de diccionario, secuencias de letras o números, nombres de usuario, nombres de familiares o mascotas, fechas de nacimiento, números de DNI, nombres de antepasados u otros detalles biográficos fácilmente reconocibles.

- Escribe mal intencionadamente una contraseña, por ejemplo, Smith = Smyth = 5mYth o Security = 5ecur1ty.

- Cambia las contraseñas con regularidad para limitar la ventana de oportunidad para los actores de amenazas en caso de que una contraseña se vea comprometida.

- No escribas las contraseñas ni las dejes a la vista en lugares visibles, como escritorios o monitores.

Una estrategia para crear una contraseña segura consiste en utilizar la barra espaciadora y formar una frase de contraseña compuesta por varias palabras. Esto se conoce como frase de contraseña, que suele ser más fácil de recordar que una contraseña simple y suele ser más larga y difícil de adivinar.

Arquitectura de la Ciberseguridad: Cinco Principios a seguir (y uno que debes evitar)

Seguridad de la Web

La seguridad de los sitios web es más importante que nunca mientras las empresas se inclinan hacia la digitalización. Los servidores web, que alojan los datos y otros contenidos disponibles para sus clientes en Internet, suelen ser los componentes de la red de una empresa más atacados. Los ciberdelincuentes buscan constantemente sitios web mal protegidos para atacarlos, mientras que muchos clientes afirman que la seguridad de los sitios web es una de las principales consideraciones a la hora de elegir comprar en línea. Por ello, es esencial proteger los servidores y la infraestructura de red que los soporta. Las consecuencias de un fallo de seguridad son enormes: pérdida de ingresos, daños a la credibilidad, responsabilidad legal y pérdida de confianza de los clientes.

Las PYME pueden tomar varias medidas para mejorar la seguridad de sus sitios web y salvaguardar la información sensible. En primer lugar, es esencial implantar medidas de ciberseguridad sólidas y actualizadas, como cortafuegos y sistemas de detección de intrusos. Actualizar y parchear periódicamente el software y las aplicaciones de los sitios web ayuda a hacer frente a las vulnerabilidades. Utilizar conexiones seguras y cifradas (HTTPS) es crucial para proteger los datos durante la transmisión. Además, la aplicación de mecanismos de autenticación fuertes, incluida la autenticación multifactorial, añade una capa adicional de defensa contra el acceso no autorizado. La realización periódica de auditorías de seguridad y evaluaciones de vulnerabilidad ayuda a identificar y mitigar las amenazas potenciales. También es vital educar a los empleados en las mejores prácticas de ciberseguridad y promover una cultura de concienciación sobre la seguridad dentro de la organización. Por último, establecer un plan de contingencia para responder a incidentes y realizar copias de seguridad periódicas de los datos del sitio web garantiza una rápida recuperación en caso de fallo de seguridad. Adoptando un enfoque integral de la seguridad de los sitios web, las PYME pueden reducir significativamente el riesgo de ciber amenazas y fortalecer su presencia en línea.