Currículum

- 4 Sections

- 8 Lessons

- 12 Hours

- Aspectos básicos de la seguridad de las redes de las PYME y su importancia en la era digital3

- Posibles recomendaciones para mitigar riesgos en relación a la seguridad de las redes3

- Integración de las precauciones de seguridad de la red en los planes y marcos empresariales3

- Lecturas Adicionales2

Curriculum

Fundamentos y base teórica

Para proteger la red de tu empresa, debes identificar todos los dispositivos conectados y los dispositivos de la red; establecer límites entre sus sistemas y los de otras partes; y aplicar controles para asegurarse de que los casos de denegación de servicio, acceso no autorizado o uso indebido puedan evitarse o, en caso de que se produzcan, contenerse y recuperarse rápidamente.

Los cortafuegos robustos y los sistemas de detección/prevención de intrusiones son esenciales para que las PYME reduzcan el riesgo de accesos no autorizados, infecciones por malware y otras ciber amenazas. Los protocolos de cifrado son cruciales para transmitir datos sensibles por Internet, especialmente para las transacciones financieras y la información de los clientes. Las actualizaciones periódicas de software y la gestión de parches son esenciales para abordar las vulnerabilidades y minimizar los riesgos potenciales. La educación y la concienciación de los empleados también son cruciales para la seguridad de la red de las PYME. Al invertir en medidas de seguridad sólidas, mantenerse informadas sobre las amenazas emergentes y fomentar una cultura consciente de la seguridad, las PYME pueden construir una infraestructura digital resistente que proteja los activos, fomente la confianza de los clientes y garantice un crecimiento sostenible en un panorama empresarial cada vez más interconectado.

Internet de las Cosas (IoT)

El Internet de las Cosas (IoT) ha surgido como un avance tecnológico a muchos niveles, conectando dispositivos y objetos para permitir una comunicación y un intercambio de datos sin fisuras. Para los propietarios y gestores de PYMES, es importante comprender las aplicaciones de IoT para saber cómo pueden transformar su negocio.

Actualmente, IoT se utiliza sobre todo en diversos sectores empresariales para aumentar la eficiencia operativa, mejorar los procesos de toma de decisiones y ofrecer soluciones innovadoras. Algunas de las principales áreas en las que IoT se utiliza ampliamente son la fabricación, la logística y la cadena de suministro, y la gestión de la energía.

Aunque los dispositivos IoT puedan parecer inofensivos por ser tan pequeños o frágiles, existe un riesgo real porque son ordenadores de propósito general conectados en red que pueden ser comprometidos por atacantes y causar problemas más allá de la seguridad IoT. Incluso los dispositivos más sencillos pueden ser muy peligrosos cuando se ven comprometidos a través de Internet.

Debe adoptarse un enfoque integral utilizando las tecnologías y protocolos de IoT adecuados para proteger a los empleados, los clientes, las valiosas tecnologías operativas y las inversiones empresariales con una mayor seguridad para las infraestructuras de IoT. Las empresas con experiencia en ciberseguridad IoT recomiendan un enfoque triple para proteger los datos, los dispositivos y las conexiones:

- Suministro seguro de dispositivos.

- Garantizar la seguridad de la conexión entre los dispositivos y la nube.

- Garantizar la seguridad de los datos en la nube durante su procesamiento y almacenamiento.

Algunos de los distintos tipos de ataques a la seguridad de las redes son los siguientes:

Virus: Es un archivo malicioso descargable que, una vez abierto por un usuario, empieza a sustituir códigos en el ordenador por su propio conjunto de códigos. Cuando se propaga, los archivos del sistema del ordenador se corrompen y esto puede hacer que se corrompan los archivos de otros sistemas informáticos de la red.

- El virus no puede funcionar por sí solo, debe hacerlo adhiriéndose a otro programa.

- El virus obtiene los permisos del programa al que se conecta.

- Los virus se replican e infectan nuevos programas.

Puedes plantearte utilizar programas antivirus en tu empresa, activar el cortafuegos y utilizar siempre sitios web seguros.

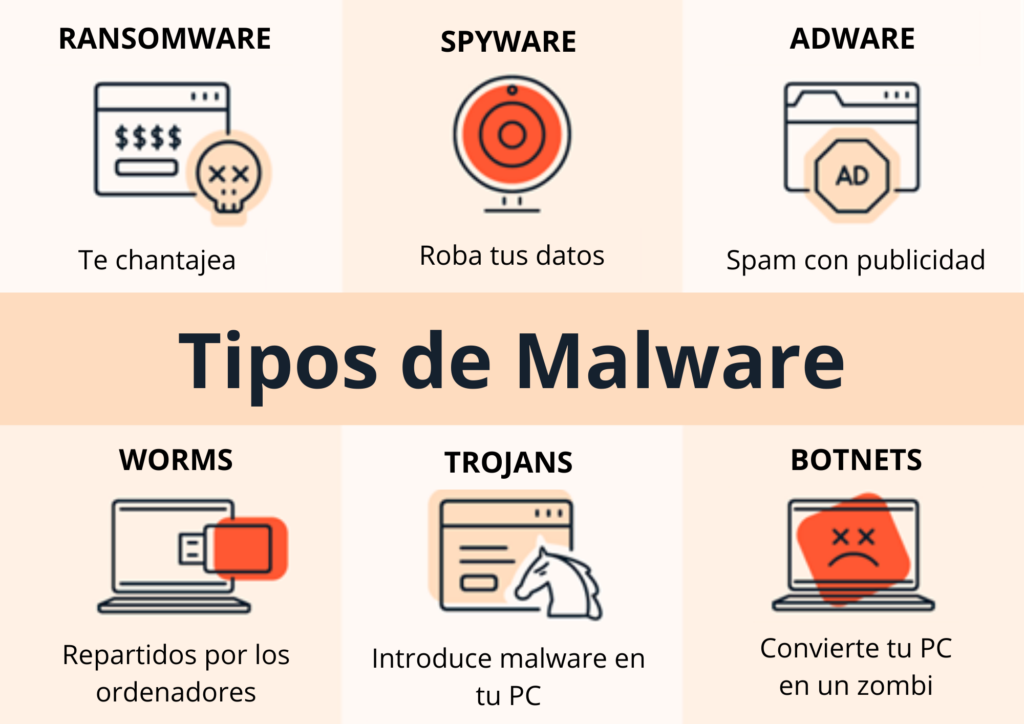

Malware: Se encuentra entre los tipos de ataques maliciosos más dañinos y rápidos que ayudan a obtener acceso no autorizado a un sistema o red de sistemas. El malware suele autorreplicarse; es decir, cuando se corrompe un sistema, el malware corrompe fácilmente todos los sistemas informáticos conectados a la red a través de Internet. En caso de malware, incluso un dispositivo externo conectado al sistema puede corromperse. Mantener el software actualizado, ser cauteloso con los correos electrónicos y hacer copias de seguridad periódicas de los datos son algunas de las precauciones que puedes tomar.

Malware: Se encuentra entre los tipos de ataques maliciosos más dañinos y rápidos que ayudan a obtener acceso no autorizado a un sistema o red de sistemas. El malware suele autorreplicarse; es decir, cuando se corrompe un sistema, el malware corrompe fácilmente todos los sistemas informáticos conectados a la red a través de Internet. En caso de malware, incluso un dispositivo externo conectado al sistema puede corromperse. Mantener el software actualizado, ser cauteloso con los correos electrónicos y hacer copias de seguridad periódicas de los datos son algunas de las precauciones que puedes tomar.

Gusano: Se introduce en un determinado sistema sin necesidad de un usuario. Si un usuario está ejecutando una aplicación que no es muy potente, cualquier hacker que utilice la misma conexión a Internet puede enviar fácilmente malware a esa aplicación. Sin el conocimiento del usuario, la aplicación puede aceptar y ejecutar este malware a través de internet, dando lugar a la creación de un gusano. Utilizar herramientas de seguridad de red, mantener actualizados los sistemas informáticos y activar el cortafuegos son algunas de las precauciones que se pueden tomar.

Packet Sniffer: Si un usuario coloca un receptor pasivo en una zona de transmisión inalámbrica, ve una copia de los paquetes transmitidos. A menudo, estos paquetes contienen datos confidenciales de la organización, secretos comerciales, etc. que pueden llegar al destinatario del paquete. se produce. La criptografía es la mejor forma de prevenir estos ataques a la seguridad de la red.

Phishing: Es una de las formas más comunes de ataque a la seguridad de la red. Los piratas informáticos envían correos electrónicos a los usuarios haciéndose pasar por una fuente conocida, como inversores y banqueros, creando una sensación de urgencia para atraer la atención de los usuarios o excitarlos. Existe la posibilidad de que estos correos contengan archivos adjuntos maliciosos o enlaces que pidan a los usuarios que compartan datos confidenciales.

Clave comprometida: Cuando un hacker obtiene una clave de seguridad de red, utiliza una clave comprometida que actúa como herramienta para extraer datos confidenciales y obtener acceso no autorizado a datos seguros. Esta clave consiste en un código o número que ayuda a interpretar datos seguros sin ninguna notificación al remitente o al destinatario.

Botnet: Malware que ataca a varios ordenadores conectados entre sí a través de una red privada. Los piratas informáticos acceden a todos los sistemas de esa red y los controlan sin el conocimiento del propietario. Todos los ordenadores de esta red se denominan zombis, que desorganizan un gran número de dispositivos siguiendo las instrucciones del hacker.

DoS: DoS se conoce como denegación de servicio. Este ataque tiene la capacidad de destruir parcial o completamente las redes de los usuarios. DoS también puede atacar incluso una infraestructura informática completa, haciéndola inutilizable para los usuarios reales. También hay que tomar precauciones para mitigar los ataques DoS: Una de las primeras señales de un ataque DoS es un gran número de quejas de los usuarios sobre recursos no disponibles o un rendimiento de la red inusualmente lento. Un paquete de software de explotación de red debe estar funcionando en todo momento para minimizar el número de ataques. El análisis del comportamiento de la red puede detectar patrones de uso inusuales que indiquen que se está produciendo un ataque DoS.

Protocolos de seguridad: os protocolos que utilizan con éxito el cifrado basado en claves públicas incluyen PGP (Pretty Good Privacy), SSL (Secure Socket Layer) y SSH (Secure SHell), aunque a menudo pueden utilizarse sin necesidad de un certificado. A continuación, se explican brevemente estos métodos.

Malware: Diferencia entre los viruses de ordenador, gusanos y troyanos

Hay algunos pasos que debes dar para garantizar la seguridad de la red de tu empresa. Puedes definir estos pasos de varias maneras en el plan de acción cibernética, tenemos algunas sugerencias a continuación.

Asegura la red interna y los servicios en la nube: Deben utilizarse cortafuegos y proxies de filtrado web, junto con otras tecnologías sólidas de autenticación de usuarios y aplicación de políticas, para mantener la red de su empresa aislada de la Internet pública. También es aconsejable utilizar herramientas adicionales de seguridad y supervisión, incluidos sistemas de detección de intrusos y software antivirus, para detectar y evitar códigos peligrosos e intentos de acceso no deseados.

Desarrolla políticas de contraseñas seguras: Las contraseñas estáticas no son tan seguras como las técnicas de autenticación de dos factores, que exigen dos formas distintas de verificación de que eres quien dices ser. Un token de seguridad personal que muestra códigos de acceso rotatorios que deben utilizarse además de una contraseña establecida es un ejemplo de ello. Sin embargo, la autenticación de dos factores puede no ser siempre factible o útil para su empresa. Las normas sobre contraseñas deben motivar a los empleados para que utilicen las contraseñas más seguras que puedan, sin animarlos a escribirlas o a volver a utilizar las mismas. Eso implica crear contraseñas largas, complicadas e impredecibles (de al menos diez caracteres), cambiarlas con frecuencia y hacer que las personas que las conozcan las protejan estrictamente.

Protege y cifra el Wi-Fi de su empresa: Una empresa puede operar una red de área local inalámbrica (WLAN) para clientes, invitados y visitantes, pero debe estar separada de la red principal de la empresa para evitar que el tráfico de la red pública afecte a los sistemas internos. El acceso a la WLAN interna no pública debe restringirse a dispositivos y usuarios específicos, y las conexiones dobles deben prohibirse mediante controles técnicos en cada dispositivo capaz. Todos los usuarios deben recibir credenciales únicas con fechas de caducidad preestablecidas para acceder a la WLAN interna. Debido a los fallos de seguridad de las formas más antiguas de cifrado inalámbrico, la WLAN interna de la empresa sólo debería utilizar el cifrado Wi-Fi Protected Access 2 (WPA2).

Actualiza periódicamente todas las aplicaciones: A medida que se disponga de correcciones y actualizaciones de firmware, todos los sistemas y programas informáticos -incluidos los equipos de red- deben actualizarse puntualmente. Cuando sea posible, utiliza servicios de actualización automática, especialmente para sistemas de seguridad como los de prevención de intrusiones, herramientas de filtrado web y software antimalware.

Establece reglas de navegación segura: Una solución muy apreciada y segura si tu empresa tiene que permitir a usuarios distantes acceder a su red interna a través de Internet es utilizar un sistema seguro de Red Privada Virtual (VPN) junto con una autenticación robusta de dos factores, que puede lograrse utilizando tokens de hardware o software.

Mitigación de ataques comunes a la red

Para defender la red de los ataques se requiere una vigilancia y formación continuas. Hay que formar y orientar a los empleados sobre los riesgos de la ingeniería social y desarrollar estrategias para verificar las identidades por teléfono, correo electrónico o en persona. Estas son algunas de las mejores prácticas para proteger una red:

- Desarrollar una política de seguridad detallada para la empresa.

- Debe controlarse el acceso físico a los sistemas.

- Los datos sensibles deben encriptarse y protegerse con contraseña.

- Hay que hacer copias de seguridad y comprobarlas con regularidad.

- Deben cerrarse los servicios y puertos innecesarios.

- Para evitar desbordamientos de búfer y ataques de escalada de privilegios, los parches deben actualizarse semanal o diariamente si es posible.

- Deben realizarse auditorías de seguridad para poner a prueba la red.

Además de las precauciones mencionadas, hay otras medidas que pueden aplicarse para reforzar la ciberseguridad general. Para mejorar la seguridad de la red, las organizaciones deben establecer normas de navegación web segura, educar a los empleados sobre las amenazas potenciales y crear directrices para el uso seguro de las memorias USB. Esto incluye escanear los dispositivos de almacenamiento externo en busca de malware antes de conectarlos a los ordenadores de la empresa. Las actualizaciones periódicas y el mantenimiento del software antivirus y antimalware garantizan la resistencia frente a los ataques en evolución. La formación de los empleados en protocolos de seguridad, como contraseñas seguras, tácticas de ingeniería social y vigilancia frente a posibles amenazas, también es crucial. Los talleres periódicos y los programas de concienciación pueden capacitar al personal para reconocer y responder eficazmente a los posibles riesgos de seguridad. Adoptando un enfoque integral que incluya estas precauciones, las organizaciones pueden mejorar significativamente su postura de ciberseguridad y proteger mejor sus activos digitales contra una variedad de amenazas potenciales.