Currículo

- 4 Sections

- 10 Lessons

- 12 Hours

- Benefícios da utilização de sistemas de nuvem para PME4

- Identificar e mitigar os riscos associados à utilização de sistemas de nuvem3

- Trabalhar e liderar uma equipa em conformidade com as normas europeias e nacionais na utilização dos sistemas de nuvem4

- Leituras adicionais2

Curriculum

Fundamentos e base teórica

Mais empresas estão a incentivar ou obrigar os seus trabalhadores a trabalhar a partir de casa.

Além de permitir que estes usem os seus dispositivos pessoais para aceder à rede da empresa, a computação em nuvem está a tornar-se cada vez mais popular porque é acessível e expande-se rapidamente. As organizações devem usar as técnicas de mitigação adequadas para diminuir os riscos relacionados com a segurança na nuvem.

Contudo, nem todas as empresas estão preparadas para este tipo de riscos. Embora os fornecedores de serviços na nuvem disponham normalmente de determinadas funcionalidades de proteção, o seu principal dever é garantir a disponibilidade do serviço. Criar um plano forte de cibersegurança na nuvem é da sua responsabilidade. As violações de dados são um dos principais perigos associados à segurança na nuvem. As organizações devem implementar a autenticação multifator, monitorização frequente do acesso, controles rígidos de acesso e criptografia para dados confidenciais, a fim de reduzir esse risco. Para reduzir o perigo de Interfaces de Programação de Aplicações (API) inseguras, as empresas também devem implementar procedimentos adequados de permissão e autenticação para o acesso ao API.

De acordo com um relatório da empresa de inteligência global IDC que foi divulgado pelo provedor de proteção de risco de acesso à nuvem Ermetic, quase 80% das organizações pesquisadas sofreram pelo menos uma violação de dados na nuvem nos 18 meses anteriores e 43% tiveram dez ou mais violações.

Como resultado, as empresas precisam de conhecer os principais riscos de segurança associados à computação em nuvem, bem como saber como mitigá-los. As ameaças à nuvem podem diferir dependendo da origem, do contexto e do objetivo do risco. Alguns exemplos são a falha na interface de gestão, ataques no nível da Máquina Virtual (VM), problemas ou riscos de conformidade, insiders maliciosos, falha de serviço, término de serviço, perda de chaves de criptografia, autenticação fraca, falha de rede, riscos de licenciamento, falha de hardware, escalonamento de privilégios, design inadequado de infraestrutura, perfil de risco desconhecido ou o desligamento do provedor de serviços na nuvem.

Georresiliência

Ao optar por serviços de nuvem de um provedor, precisa de garantir que ele dispõe de sistemas de segurança suficientes para proteger os seus dados. Também deve questionar sobre os locais dos data centres do provedor. Assegure-se que o provedor de serviços de nuvem pode fornecer resiliência geográfica em caso de qualquer incidente, como um incêndio, terremoto ou inundação. É melhor optar por um provedor de serviços que tenha uma presença global e dados replicados para vários data centres.

Isolamento de dados

O malware, tal como o ransomware, está a espalhar-se rapidamente. Como qualquer servidor ou sistema local, os sistemas baseados na nuvem também podem ser afetados. Portanto, deve garantir que o provedor de serviços de nuvem siga a prática de isolamento de dados, que consiste também em manter uma cópia offline dos dados.

Encriptação

Sem encriptação, os dados armazenados e em transmissão ficam vulneráveis. Se nenhuma criptografia for usada, há um alto risco de perda de dados ou exposição de dados confidenciais a um invasor. Garanta que, quando os dados são movidos de ou para a nuvem ou estão a ser movidos entre duas nuvens, são encriptados.

Segmentação de Rede

A maioria dos provedores de serviços de nuvem usa ambientes multilocatários. Ao optar por um serviço de nuvem, avalie o tipo de segmentação que o provedor usa e como os seus dados serão segmentados dos outros clientes que estão no mesmo ambiente multilocatário.

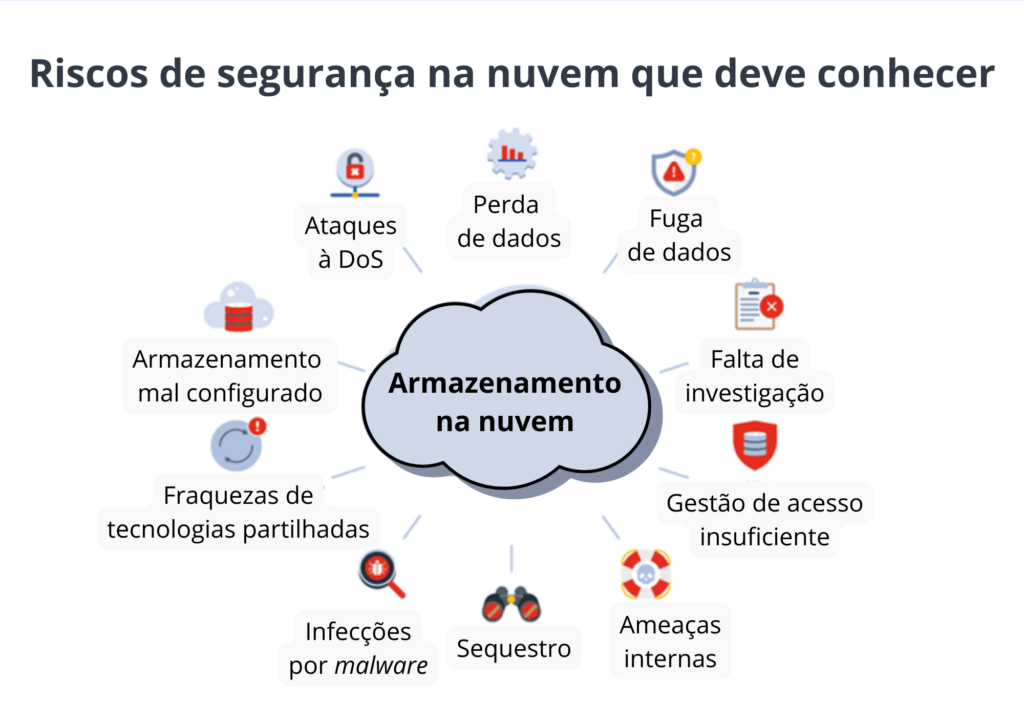

Seguem-se alguns exemplos dos principais riscos que as PME podem enfrentar quando utilizam sistemas de nuvem:

violações de dados

violações de dados

- representam uma ameaça significativa à segurança cibernética das organizações de computação em nuvem, resultante de acesso não autorizado, ataques de malware e más configurações de segurança. Para mitigar esses riscos, controles de acesso fortes, encriptação e autenticação multifator são cruciais. Auditorias de segurança regulares e avaliações de conformidade podem identificar e resolver possíveis problemas. É essencial uma abordagem multicamadas para a segurança na nuvem;

ameaças de insiders

os sistemas em nuvem enfrentam desafios de segurança cibernética de ameaças internas, exigindo fortes controles de acesso, monitorização, auditoria e formação de trabalhadores para reduzir o impacte e promover uma cultura de segurança;

perda de dados

a perda de dados pode ocorrer devido a falhas de hardware, bugs de software ou ataques maliciosos. As organizações devem implantar sistemas confiáveis de backup e recuperação, incluindo encriptação e controles de acesso, para evitar perdas significativas;

sequestro de conta:

ocorre quando indivíduos não autorizados obtêm acesso a contas de usuário por meio de ataques de phishing e credenciais roubadas. Para evitar violações, as organizações devem implementar autenticação multifator, políticas de senha e programas de formação do usuário e monitorizar regularmente a atividade da conta.

Para proteger os seus dados…

é crucial implementar políticas rigorosas de gestão de identidade e acesso, garantindo que as listas de controle de acesso impõem acessos estritos aos dados. Os privilégios com base nas funções devem ser uma prioridade, especialmente ao lidar com dados na nuvem, onde o controle de acesso baseado na função se torna uma medida preventiva vital contra o acesso não autorizado a dados. Monitorizar e rastrear todo o acesso aos dados são componentes essenciais de uma estratégia de segurança abrangente.

- Monitorizar o processo: a monitorização eficaz das ações do utilizador é primordial após a migração de aplicações e dados para a nuvem. É imperativo garantir a vigilância contínua das suas atividades para detetar e responder a qualquer comportamento suspeito prontamente.

- Ter um plano de resposta: um plano de resposta a incidentes bem definido é essencial para resolver possíveis problemas rapidamente. Garantir que o provedor de serviços de nuvem possua a capacidade de detetar e responder a incidentes de segurança é fundamental para uma segurança robusta. Recomenda-se a revisão regular do plano para se adaptar à evolução das ameaças.

- Avaliação de vulnerabilidade: os provedores de serviços de nuvem normalmente realizam a gestão de vulnerabilidades e a revisão dos seus relatórios é essencial. No entanto, para aplicações web personalizadas implantados na nuvem, a realização de uma avaliação de vulnerabilidade é imperativa para identificar e abordar possíveis lacunas de segurança.

- Responsabilidade partilhada: a gestão de patches é uma responsabilidade partilhada com provedores de serviços de nuvem. No entanto, para aplicações personalizados, garantir a aplicação oportuna dos patches mais recentes é essencial para resolver vulnerabilidades de forma eficaz.

- Políticas de senha: a implementação de políticas de senha robustas na nuvem é um passo fundamental para fortalecer a segurança. A configuração de políticas de senha em provedores de serviços de nuvem ajuda a evitar o uso de senhas fracas e a imposição de alterações periódicas adiciona uma camada adicional de proteção. As políticas de bloqueio de conta também devem ser implementadas para mitigar potenciais riscos de segurança. Desde que as precauções necessárias sejam tomadas, todas as empresas poderão usar sistemas de nuvem com segurança.

Melhore os seus conhecimentos a nível da segurança na nuvem com o vídeo seguinte: