Currículo

- 4 Sections

- 13 Lessons

- 6 Hours

- Deteção e comunicação de incidentes5

- Estratégias de resposta e atenuação de incidentes5

- Análise e comunicação pós-incidente5

- Leituras adicionais1

Curriculum

Processo de deteção e comunicação de incidentes

Passo 1. estabelecimento de mecanismos de deteção: o primeiro passo implica a criação dos mecanismos necessários para monitorizar e identificar potenciais incidentes de segurança. Inclui a implementação de IDS, sistemas SIEM e outras ferramentas de monitorização que podem seguir e analisar o tráfego de rede, o comportamento do utilizador e as atividades do sistema para detetar sinais de atividade maliciosa.

Passo 2. triagem e análise de sinais: uma vez detetado um potencial incidente, este deve ser avaliado e analisado para determinar a sua natureza e gravidade. Este processo envolve a triagem dos alertas, a distinção entre falsos positivos e incidentes de segurança genuínos e a atribuição de prioridades com base no seu potencial impacte.

Passo 3. classificação e registo de incidentes: os incidentes genuínos devem ser classificados de acordo com categorias predefinidas (como acesso não autorizado, infeção por malware, violação de dados, etc.) e registados num sistema de gestão de incidentes. Esta documentação deve incluir detalhes sobre a natureza do incidente, os sistemas ou dados afetados e as conclusões iniciais da análise.

Passo 4. notificação e escalonamento: os stakeholders relevantes, incluindo a direção, o pessoal de informática e, se necessário, os parceiros externos (como as autoridades policiais ou os organismos reguladores), devem ser notificados sobre o incidente de acordo com o plano de comunicação da organização. A notificação deve incluir uma avaliação inicial do incidente e recomendar ações imediatas.

Passo 5. contenção, erradicação e recuperação: embora não seja o passo final no processo, no contexto da deteção e comunicação, são essenciais ações imediatas para conter e limitar o impacte do incidente. Pode incluir o isolamento dos sistemas afetados, a desativação de contas comprometidas ou a implementação de correções temporárias.

Passo 6. relatório e análise pós-incidente: após a gestão do incidente, deve ser preparado um relatório detalhado, destacando a cronologia dos acontecimentos, as ações de resposta tomadas e as lições aprendidas. Esta análise é crucial para melhorar as futuras medidas de segurança e estratégias de resposta.

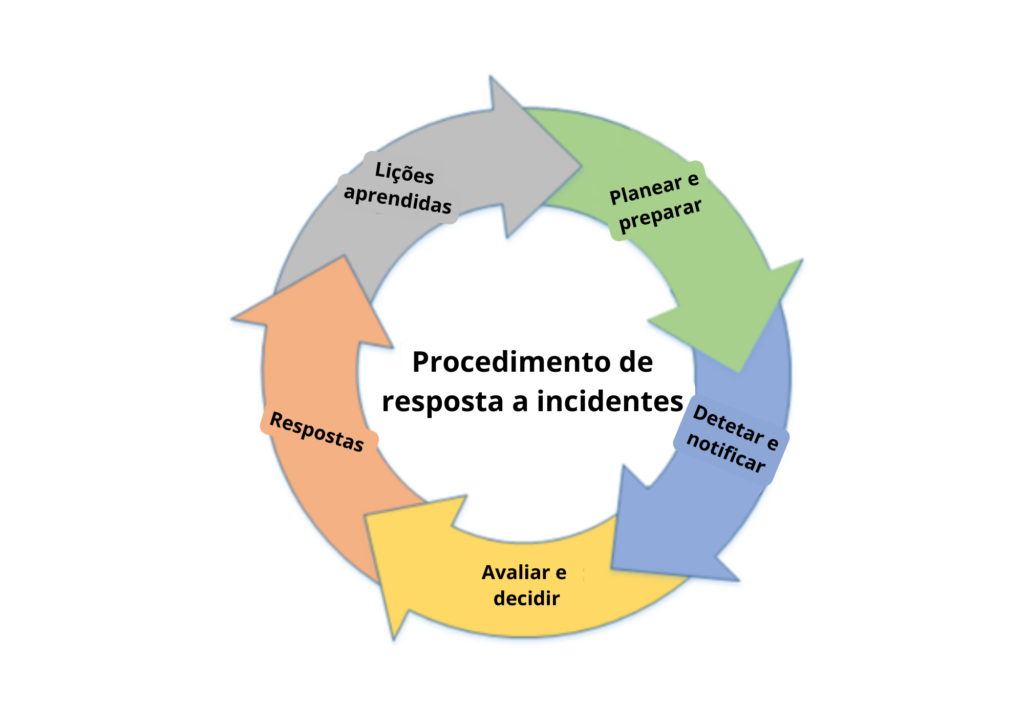

Figura-2