Curriculum

- 4 Sections

- 8 Lessons

- 12 Hours

- KOBİ'ler İçin Ağ Güvenliğinin Temelleri ve Dijital Çağda Önemi3

- Ağ Güvenliği ile İlgili Olası Riskler ve Riskleri Azaltma Önerileri3

- Ağ Güvenliği Önlemlerinin İş Planlarına ve Çerçevelerine Entegrasyonu3

- Ek Okumalar2

Curriculum

Teorik Temeller

Ağ güvenliği

Ağ güvenliği, bir ağın ve verilerin bütünlüğünü ve kullanılabilirliğini koruyan, hem donanım hem de yazılım teknolojilerini kapsayan kritik bir faaliyettir. Küçük ve Orta Ölçekli İşletmeler (KOBİ’ler) giderek daha fazla birbirine bağlı teknolojilere ve çevrimiçi platformlara güvendikçe, ağ güvenliği onlar için büyük önem taşır.

Ağ güvenliği, ağ kaynaklarına erişimi sınırlamak ve kötü niyetli aktörlerin bu kaynakları istismar etmelerini önlemek için politika ve kontrollerin uygulanmasını içeren birden fazla savunma katmanı içerir. Ayrıca, verileri, sistemleri ve altyapıyı yetkisiz erişim, saldırılar ve kesintilere karşı korumak için tasarlanmış uygulamaları, politikaları ve teknolojileri de içerir. Bu durum, dijitalleşmenin yaşamlarımızı, çalışma ve öğrenme şeklimizi dönüştürdüğü günümüz dijital dünyasında özellikle önemlidir. Ağ güvenliği yalnızca özel bilgileri korumakla kalmaz, aynı zamanda bir kuruluşun itibarını da güvence altına alır.

Ağ güvenliği, ağ altyapısının arızalanmasına, kötüye kullanılmasına, tahrip edilmesine, değiştirilmesine, yetkisiz erişime vb. durumlara karşı korunmasıdır. Bu tür durumlara karşı koruma sağlamak için önleyici tedbirler almanızı sağlar. Verilerinizi internete yüklerken güvenli olduğunu düşünseniz de, bilgisayar korsanları bu verileri ihlal edebilir, gizli bilgileri sızdırabilir veya finansal zarara yol açabilir. Bu nedenle, ağınızı güvence altına almanız gerekmektedir. Ağ güvenliği, siber güvenliğin önemli bir parçasıdır. Ağınızı ve içinde depolanan verileri ihlallerden, yazılım ve donanım müdahalelerinden ve daha fazlasından korumaya yardımcı olur. Ağ güvenliği; tehditlere, ağ kullanımına, erişilebilirliğe ve tam tehdit güvenliğine dayalı önemli kurallar, düzenlemeler ve yapılandırmalar bütünü olarak tanımlanabilir.

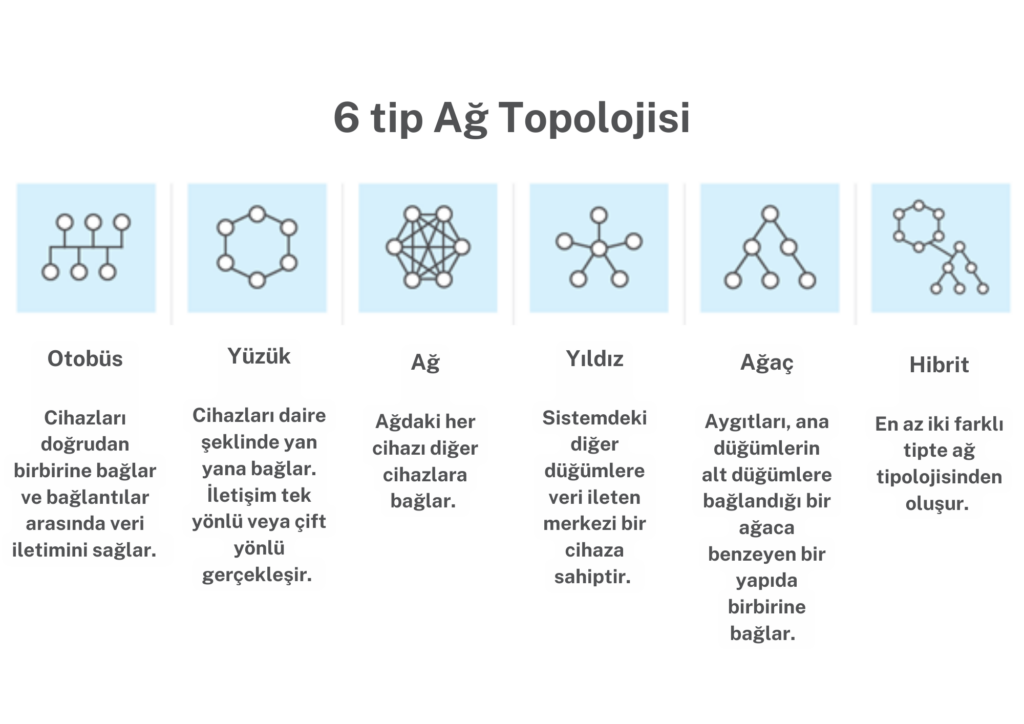

Ağ Topolojisi Türleri

Bilgisayar ağının farklı bileşenlerinin birbirine nasıl bağlanabileceğine dair çeşitli yöntemler vardır. Bu bileşenler arasındaki yapı ve bağlantılar, ağ topolojisi ile tanımlanır. Ağ güvenliğine dalmadan önce, KOBİ’lerde kullanılabilecek ağ topolojisi örnekleri şu şekilde verilebilir. Düğümler ve gönderen-alıcılar aracılığıyla bağlantı hatları içeren bir ağın düzenine Ağ Topolojisi denir.

Çeşitli ağ topolojileri şunlardır:

- Mesh Topolojisi: Mesh topolojisinde, her cihaz belirli bir kanal üzerinden başka bir cihaza bağlanır.

- Yıldız Topolojisi: Yıldız Topolojisinde, tüm cihazlar bir kablo aracılığıyla tek bir hub’a bağlanır.

- Bus (Veri Yolu) Topolojisi: Bus topolojisi olarak bilinen bir ağ türü, her bilgisayarı ve ağ cihazını tek bir kabloya bağlar.

- Halka Topolojisi: Halka topolojisinde, tam olarak iki komşusu olan cihazları birleştirerek bir halka oluşturur.

- Ağaç Topolojisi: Bu topolojide Yıldız topolojisi modifiye edilmiştir. Bu mimaride veri akışı hiyerarşiktir.

- Hibrit Topoloji: Bu topolojik teknoloji, yukarıda incelediğimiz tüm farklı topoloji türlerinin bir kombinasyonudur.

Performans, ölçeklenebilirlik, güvenilirlik ve güvenlik açısından her topolojinin avantajları ve dezavantajları vardır.

Örneğin, yıldız topolojisi kurulum ve bakım açısından basittir, ancak tek bir cihaza bağımlıdır ve bu cihazın arızalanması mümkündür. Mesh topolojisi güçlü ve güvenli olmasına rağmen, daha fazla bağlantı ve cihaz gerektirdiği için daha pahalı ve karmaşık olabilir. Ağın hedefleri ve gereksinimleriyle uyumlu bir topoloji türü seçilmesi önerilir. Güvenli bir ağ topolojisi, siber saldırılar, yasa dışı erişim ve veri ihlali olasılığını azaltarak ağ çevresini güçlendirmek için anahtarlar, yönlendiriciler ve güvenlik duvarları kullanır.

ISO/IEC 27001 bilgi güvenliği yönetim sistemleri (BGYS) için dünyanın en bilinen standardıdır. Bir BGYS’nin karşılaması gereken gereksinimleri tanımlar. ISO/IEC 27001 standardı, her sektörden ve her boyuttaki şirketlere bir bilgi güvenliği yönetim sistemi kurma, uygulama, sürdürme ve sürekli iyileştirme konusunda rehberlik sağlar. Ağ güvenliği ile ilgili olarak, ISO 27001’in Ek A’sında 14 “domain” (alan) listelenmiştir. Sağlanan çerçeve, bir organizasyonda bilgi güvenliğine kapsamlı bir yaklaşımı kapsar ve çeşitli kritik süreçleri içerir. Bu çerçeve, bilgi güvenliği politikalarının oluşturulmasından organizasyon yapısına, insan kaynakları güvenliği ve varlık yönetimine kadar birçok önemli süreci kapsar. Hassas bilgilerin korunmasında erişim kontrolü ve kriptografinin rolü büyük önem taşır. Fiziksel ve çevresel güvenlik, operasyonel güvenlik odaklı bir yapıda ele alınır ve günlük süreçlerin güvenlik hedefleriyle uyumlu olmasını sağlar. Çerçeve, iletişim güvenliği, güvenli sistem edinimi ve geliştirilmesi, tedarikçi ilişkilerinin yönetimi gibi alanlara da uzanır. Ayrıca, bilgi güvenliği olay yönetimi ve bunun iş sürekliliği ile entegrasyonunu ele alır. Bu süreçlerin bir araya gelmesiyle, bir organizasyonun potansiyel güvenlik tehditlerine karşı dirençliliğini artırmaya yönelik kapsamlı bir strateji oluşturulur.

Ayrıca, ISO/IEC 27033-1:2015 ağ güvenliği ve ilgili tanımlara genel bir bakış sunar. Ağ güvenliğiyle ilgili kavramları tanımlar ve açıklar ve ağ güvenliği konusunda yönetim rehberliği sağlar. (Ağ güvenliği, cihazların güvenliği, cihazlarla ilgili yönetim faaliyetlerinin güvenliği, uygulamalar/hizmetler ve son kullanıcıların güvenliği yanı sıra iletişim bağlantıları aracılığıyla aktarılan bilgilerin güvenliğini kapsar.)

Bu standard, bir ağı sahiplenme, işletme veya kullanma ile ilgili olan herkes için geçerlidir. Bu, bilgi güvenliği ve/veya ağ güvenliği, ağ operasyonları için belirli sorumlulukları olan yöneticiler ve yöneticiler, organizasyonun genel güvenlik programı ve güvenlik politikası geliştirilmesinden sorumlu kişiler dışında, üst düzey yöneticiler ve diğer teknik olmayan yöneticiler veya kullanıcıları da içerir. Ağ güvenliğinin mimari yönlerinin planlanması, tasarımı ve uygulanmasıyla ilgilenen herkes için de geçerlidir.

Güçlü şifre güvenliği, minimum güven politikası, kriptografi ve işletim sistemi ile uygulama yamalarının uygulanması, erişim saldırılarını azaltmak için sağlanmalıdır. Erişim saldırılarının şaşırtıcı derecede büyük bir kısmı, basit şifre tahmini veya şifrelere yönelik brute force (kaba kuvvet) saldırıları yoluyla gerçekleştirilir.

Bu tür saldırılara karşı savunma yapmak için güçlü bir kimlik doğrulama politikası oluşturulmalı ve uygulanmalıdır. Ağ cihazlarını korumak için güçlü şifreler kullanmak hayati öneme sahiptir. İşte takip edilmesi gereken önerilen yönergeler:

- En az 8 karakter uzunluğunda, tercihen 10 veya daha fazla karakter uzunluğunda bir şifre kullanın.

- Büyük ve küçük harflerin, rakamların, sembollerin ve mümkünse boşlukların karışımını içeren karmaşık şifreler oluşturun.

- Sözlükte bulunan yaygın kelimeler, harf veya rakam dizileri, kullanıcı adları, akraba veya evcil hayvan isimleri, doğum tarihleri, kimlik numaraları, soyadları gibi kolayca tanımlanabilir bilgilerden kaçının.

- Şifreyi kasıtlı olarak yanlış yazın, örneğin Smith = Smyth = 5mYth veya Security = 5ecur1ty.

- Şifreleri düzenli olarak değiştirin, böylece bir şifre ele geçirildiğinde tehdit aktörleri için fırsat penceresini sınırlayın.

- Şifreleri yazmaktan veya masalar veya monitörler gibi belirgin yerlere görünür şekilde bırakmaktan kaçının.

Güçlü bir şifre oluşturma stratejisi olarak, boşluk çubuğunu kullanarak birden fazla kelimeden oluşan bir parola oluşturmak, yani bir parola cümlesi (passphrase) kullanmak önerilir. Bu, genellikle basit bir şifreden daha kolay hatırlanır ve genellikle daha uzun ve tahmin edilmesi daha zor olur.

Siber Güvenlik Mimarisi: Takip Edilmesi Gereken Beş İlke (ve Kaçınılması Gereken Bir İlke)

Web Sitesi Güvenliği

İş dünyası dijitalleşmeye yönelirken, web sitesi güvenliği her zamankinden daha önemli hale geldi. Müşterilerinize İnternet üzerinde sunulan verileri ve diğer içerikleri barındıran web sunucuları, genellikle bir şirketin ağındaki en çok hedef alınan ve saldırıya uğrayan bileşenlerdir. Siber suçlular, güvenliği zayıf olan web sitelerini sürekli olarak saldırıya açık noktalar olarak görmektedir. Aynı zamanda, birçok müşteri, çevrimiçi alışveriş yaparken web sitesi güvenliğini en önemli faktörlerden biri olarak değerlendirmektedir. Bu nedenle, sunucuları ve onları destekleyen ağ altyapısını güvence altına almak çok önemlidir. Güvenlik ihlallerinin sonuçları büyük olabilir: gelir kaybı, itibar zedelenmesi, yasal sorumluluk ve müşteri güveninin kaybı.

KOBİ’ler, web sitesi güvenliğini artırmak ve hassas bilgileri korumak için çeşitli önlemler alabilirler. İlk olarak, güçlü ve güncel siber güvenlik önlemlerini, örneğin güvenlik duvarları ve saldırı tespit sistemlerini uygulamak esastır. Web sitesi yazılımlarını ve uygulamalarını düzenli olarak güncellemek ve yamalamak, güvenlik açıklarını ve olası istismarları ele almaya yardımcı olur. Güvenli ve şifrelenmiş bağlantılar (HTTPS) kullanmak, veri aktarımı sırasında güvenliği sağlamak için kritik öneme sahiptir. Ayrıca, çok faktörlü kimlik doğrulama gibi güçlü kimlik doğrulama mekanizmalarının uygulanması, yetkisiz erişime karşı ek bir savunma katmanı ekler. Düzenli güvenlik denetimleri ve zafiyet değerlendirmeleri yapmak, potansiyel tehditleri belirlemeye ve azaltmaya yardımcı olur. Çalışanları siber güvenlik en iyi uygulamaları konusunda eğitmek ve organizasyon içinde güvenlik farkındalığı kültürünü teşvik etmek de hayati öneme sahiptir. Son olarak, olay müdahalesi için bir acil durum planı oluşturmak ve web sitesi verilerini düzenli olarak yedeklemek, bir güvenlik ihlali durumunda hızlı toparlanmayı sağlar. Kapsamlı bir web sitesi güvenliği yaklaşımı benimseyerek, KOBİ’ler siber tehdit riskini önemli ölçüde azaltabilir ve çevrimiçi varlıklarını güçlendirebilirler.