Curriculum

- 4 Sections

- 8 Lessons

- 12 Hours

- KOBİ'ler İçin Ağ Güvenliğinin Temelleri ve Dijital Çağda Önemi3

- Ağ Güvenliği ile İlgili Olası Riskler ve Riskleri Azaltma Önerileri3

- Ağ Güvenliği Önlemlerinin İş Planlarına ve Çerçevelerine Entegrasyonu3

- Ek Okumalar2

Curriculum

Teorik Temeller

Şirket ağınızı güvence altına almak için, tüm bağlı cihazları ve ağ üzerindeki cihazları tanımlamanız; sistemleriniz ile diğer tarafların sistemleri arasında sınırlar belirlemeniz; hizmet reddi, yetkisiz erişim veya kötüye kullanım olaylarının önlenmesi veya meydana gelmesi durumunda hızlıca kontrol altına alınarak iyileşmenin sağlanması için kontroller uygulamanız gerekmektedir.

KOBİ’ler için yetkisiz erişim, kötü amaçlı yazılım enfeksiyonları ve diğer siber tehditleri azaltmak için sağlam güvenlik duvarları ve saldırı tespit/önleme sistemleri hayati öneme sahiptir. Özellikle finansal işlemler ve müşteri bilgileri için, internet üzerinden hassas verilerin iletilmesi sırasında şifreleme protokolleri kritik önemdedir. Yazılımların düzenli olarak güncellenmesi ve yamaların yönetimi, güvenlik açıklarını gidermek ve potansiyel riskleri en aza indirmek için esastır. Çalışanların eğitimi ve farkındalıklarının artırılması da KOBİ’lerin ağ güvenliği duruşu için çok önemlidir. Güçlü güvenlik önlemlerine yatırım yaparak, ortaya çıkan tehditler hakkında bilgi sahibi olarak ve güvenlik bilinci yüksek bir kültür oluşturarak, KOBİ’ler varlıklarını koruyan, müşteri güvenini artıran ve giderek daha bağlantılı bir iş dünyasında sürdürülebilir büyümeyi sağlayan dirençli bir dijital altyapı inşa edebilirler.

Nesnelerin İnterneti (IoT)

Nesnelerin İnterneti (IoT), cihazları ve nesneleri birbirine bağlayarak kesintisiz iletişim ve veri alışverişi sağlayan birçok düzeyde teknolojik bir atılım olarak ortaya çıkmıştır. KOBİ sahipleri ve yöneticileri için, IoT uygulamalarını anlamak, işlerini nasıl dönüştürebileceklerini bilmeleri açısından önemlidir.

Günümüzde IoT, çoğunlukla operasyonel verimliliği artırmak, karar verme süreçlerini iyileştirmek ve yenilikçi çözümler sunmak için çeşitli iş sektörlerinde kullanılmaktadır. IoT’nin yaygın olarak kullanıldığı başlıca alanlar arasında üretim, lojistik ve tedarik zinciri ile enerji yönetimi bulunmaktadır.

IoT cihazları, küçük veya kırılgan oldukları için zararsız görünebilir, ancak aslında internet üzerinden saldırıya uğradıklarında IoT güvenliğinin ötesinde sorunlara yol açabilecek ağ bağlantılı genel amaçlı bilgisayarlar oldukları için gerçek bir risk taşırlar. En basit cihazlar bile, internet üzerinden saldırıya uğradığında çok tehlikeli olabilir.

IoT altyapıları için artırılmış güvenlik sağlamak amacıyla çalışanlarınızı, müşterilerinizi, değerli operasyonel teknolojileri ve iş yatırımlarınızı korumak için doğru IoT teknolojileri ve protokolleri kullanılarak uçtan uca bir yaklaşım benimsenmelidir. Deneyimli IoT siber güvenlik şirketleri, veri, cihazlar ve bağlantıların korunması için üç aşamalı bir yaklaşım önermektedir:

- Cihazların güvenli sağlanması.

- Cihazlar ve bulut arasındaki bağlantının güvenliğinin sağlanması.

- Buluttaki verilerin işlenmesi ve depolanması sırasında güvenliğinin sağlanması.

Ağ güvenliği saldırılarının bazı farklı türleri şunlardır:

Virüs: İndirilebilir kötü amaçlı bir dosyadır ve bir kullanıcı tarafından açıldığında, bilgisayardaki kodları kendi kodlarıyla değiştirmeye başlar. Yayılmaya başladığında, bilgisayardaki sistem dosyaları bozulur ve bu, ağdaki diğer bilgisayar sistemlerinin dosyalarının da bozulmasına yol açabilir.

- Virüs, kendi başına çalışamaz; başka bir programa yapışarak çalışmalıdır.

- Virüs, bağlandığı programın izinlerini kazanır.

- Virüsler, kendilerini çoğaltarak yeni programlara bulaşır.

Şirketinizde virüslerden korunmak için antivirüs programları kullanmayı, güvenlik duvarını etkinleştirmeyi ve her zaman güvenli web sitelerini kullanmayı düşünebilirsiniz.

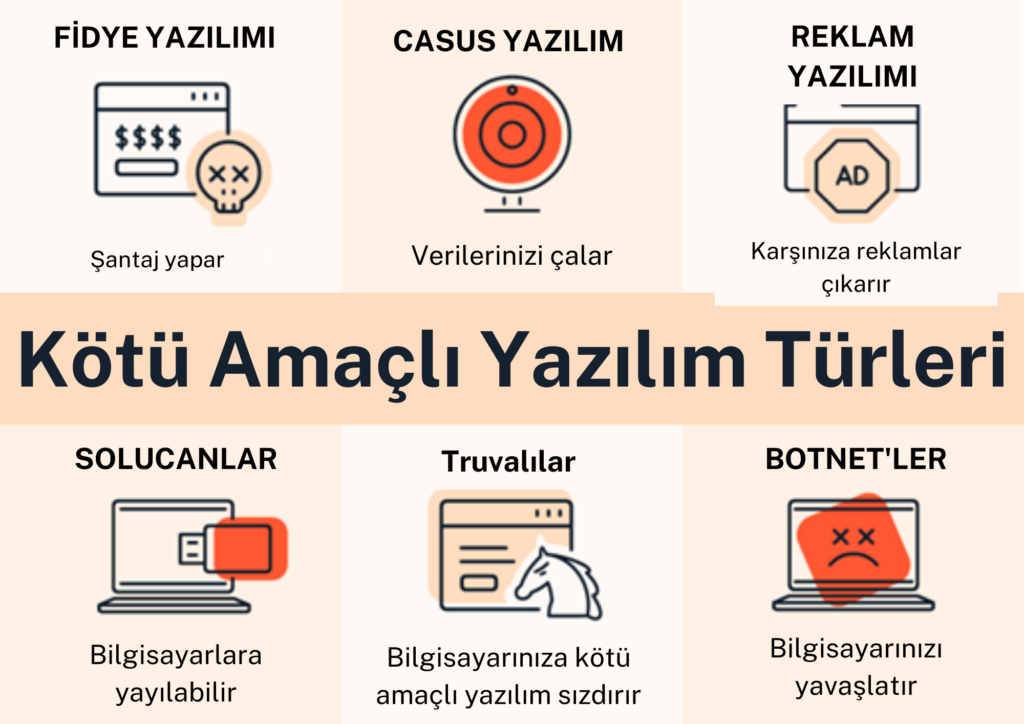

Kötü Amaçlı Yazılım (Malware): Yetkisiz erişim sağlamak amacıyla kullanılan en zararlı ve hızlı kötü amaçlı saldırı türlerinden biridir. Kötü amaçlı yazılımlar genellikle kendilerini çoğaltır; yani, bir sistem bozulduğunda, kötü amaçlı yazılım internet üzerinden ağa bağlı tüm bilgisayar sistemlerini kolayca bozar. Kötü amaçlı yazılım durumunda, sisteme bağlı harici bir cihaz bile bozulabilir.Yazılımları güncel tutmak, e-postalara karşı dikkatli olmak ve verilerinizi düzenli olarak yedeklemek, alabileceğiniz önlemler arasındadır.

Kötü Amaçlı Yazılım (Malware): Yetkisiz erişim sağlamak amacıyla kullanılan en zararlı ve hızlı kötü amaçlı saldırı türlerinden biridir. Kötü amaçlı yazılımlar genellikle kendilerini çoğaltır; yani, bir sistem bozulduğunda, kötü amaçlı yazılım internet üzerinden ağa bağlı tüm bilgisayar sistemlerini kolayca bozar. Kötü amaçlı yazılım durumunda, sisteme bağlı harici bir cihaz bile bozulabilir.Yazılımları güncel tutmak, e-postalara karşı dikkatli olmak ve verilerinizi düzenli olarak yedeklemek, alabileceğiniz önlemler arasındadır.

Solucan (Worm): Kullanıcıya ihtiyaç duymadan bir sisteme girer. Eğer bir kullanıcı çok güçlü olmayan bir uygulama çalıştırıyorsa, aynı internet bağlantısını kullanan herhangi bir hacker, bu uygulamaya kolayca kötü amaçlı yazılım gönderebilir. Kullanıcının bilgisi olmadan, uygulama bu kötü amaçlı yazılımı internet üzerinden kabul edip çalıştırabilir ve böylece bir solucan oluşur. Ağ güvenlik araçlarını kullanmak, bilgisayar sistemlerini güncel tutmak ve güvenlik duvarını etkinleştirmek alabileceğiniz önlemler arasındadır.

Paket Dinleyicisi (Packet Sniffer): Bir kullanıcı, kablosuz bir verici bölgesine pasif bir alıcı yerleştirirse, iletilen paketlerin bir kopyasını görebilir. Bu paketler genellikle gizli kurumsal veriler, ticari sırlar vb. içerir ve paket alıcısına ulaşabilir. Bu tür ağ güvenliği saldırılarını önlemenin en iyi yolu kriptografidir.

Kimlik Avı (Phishing): Ağ güvenliğine yönelik en yaygın saldırı türlerinden biridir. Hackerlar, yatırımcılar ve bankacılar gibi bilinen bir kaynaktan geliyormuş gibi davranarak kullanıcılara e-postalar gönderirler. Kullanıcıların dikkatini çekmek veya heyecanlandırmak için aciliyet duygusu yaratırlar. Bu e-postalar, kullanıcılardan gizli verileri paylaşmalarını isteyen kötü amaçlı ekler veya bağlantılar içerebilir.

Tehlikeye Atılmış Anahtar (Compromised Key): Bir hacker, bir ağ güvenliği anahtarını ele geçirdiğinde, hassas verileri çıkarmak ve güvenli verilere yetkisiz erişim sağlamak için bir araç olarak işlev gören tehlikeye atılmış bir anahtar kullanır. Bu anahtar, gönderici veya alıcıya herhangi bir bildirimde bulunmadan güvenli verileri yorumlamaya yardımcı olan bir kod veya sayıdan oluşur.

Botnet: Özel bir ağ üzerinden birbirine bağlı bir dizi bilgisayara saldıran kötü amaçlı yazılım. Hackerlar, bu ağdaki tüm sistemlere erişir ve onları kontrol ederler, bu durum sahiplerinin bilgisi dışında gerçekleşir. Bu ağdaki tüm bilgisayarlara “zombi” denir ve hackerın talimatlarına göre çok sayıda cihazı bozar.

DoS (Denial of Service) Saldırısı: DoS, hizmet reddi anlamına gelir. Bu saldırı, kullanıcıların ağlarını kısmen veya tamamen yok etme yeteneğine sahiptir. DoS, tüm bir BT altyapısına bile saldırarak, onu gerçek kullanıcılar için kullanılamaz hale getirebilir. DoS saldırılarını hafifletmek için alınacak önlemler de vardır: DoS saldırısının ilk işaretlerinden biri, kullanılabilir kaynaklarla ilgili çok sayıda kullanıcı şikayeti veya olağan dışı yavaş ağ performansıdır. Saldırı sayısını en aza indirmek için her zaman bir ağ sömürü yazılım paketi çalıştırılmalıdır. Ağ davranış analizi, bir DoS saldırısının gerçekleştiğini gösteren olağan dışı kullanım kalıplarını tespit edebilir.

Güvenlik Protokolleri: Genel anahtar tabanlı şifreleme kullanan başarılı protokoller arasında PGP (Pretty Good Privacy), SSL (Secure Socket Layer) ve SSH (Secure Shell) bulunur ve bunlar genellikle bir sertifika gerektirmeden kullanılabilir. Bu yaklaşımlar aşağıda kısaca açıklanmıştır.

Kötü Amaçlı Yazılım (Malware): Bilgisayar Virüsleri, Solucanlar ve Truva Atları Arasındaki Farklar

Şirketinizin ağ güvenliğini sağlamak için atmanız gereken birkaç adım bulunmaktadır. Siber eylem planında bu adımları çeşitli şekillerde tanımlayabilirsiniz; aşağıda bazı önerilerimiz bulunmaktadır:

1. İç Ağ ve Bulut Hizmetlerini Güvence Altına Alın

Güvenlik duvarları ve web filtreleme proxy’leri, güçlü kullanıcı kimlik doğrulama ve politika uygulama teknolojileri ile birlikte kullanılarak şirket ağınızın genel internetten izole edilmesi sağlanmalıdır. Ayrıca, tehlikeli kodları ve istenmeyen erişim girişimlerini tespit etmek ve önlemek için, saldırı tespit sistemleri ve antivirüs yazılımları gibi ek güvenlik ve izleme araçlarının kullanılması önerilir.

2. Güçlü Parola Politikaları Geliştirin

Statik parolalar, iki faktörlü kimlik doğrulama teknikleri kadar güvenli değildir; bu teknikler, kimliğinizin doğrulanması için iki farklı doğrulama biçimi gerektirir. Bir parola ile birlikte kullanılacak döner şifreler gösteren kişisel bir güvenlik tokeni buna bir örnektir. Ancak, iki faktörlü kimlik doğrulama her zaman işletmeniz için uygulanabilir veya kullanışlı olmayabilir. Parola kuralları, çalışanları en güçlü parolaları kullanmaya teşvik etmeli, ancak bunları yazmalarını veya tekrar kullanmalarını önlemelidir. Bu, uzun, karmaşık ve tahmin edilmesi zor parolalar (en az on karakter), bunların sık sık değiştirilmesi ve bilen kişilerin bunları sıkı bir şekilde koruması anlamına gelir.

3. Şirketinizin Wi-Fi Ağını Güvence Altına Alın ve Şifreleyin

Bir şirket, müşteriler, misafirler ve ziyaretçiler için bir Kablosuz Yerel Ağ (WLAN) çalıştırabilir, ancak bu ağ, dahili sistemleri etkilemesini önlemek için ana şirket ağından ayrı olmalıdır. Dahili, genel olmayan WLAN erişimi belirli cihazlar ve kullanıcılarla sınırlandırılmalı ve çift bağlantılar her yetkili cihazda teknik kontrollerle yasaklanmalıdır. Tüm kullanıcılara, dahili WLAN’a erişmek için önceden belirlenmiş sona erme tarihleriyle benzersiz kimlik bilgileri verilmelidir. Eski kablosuz şifreleme türlerindeki güvenlik açıkları nedeniyle, şirketin dahili WLAN’ı yalnızca Wi-Fi Korumalı Erişim 2 (WPA2) şifrelemesini kullanmalıdır.

4. Tüm Uygulamaları Düzenli Olarak Güncelleyin

Düzeltmeler ve donanım yazılımı güncellemeleri kullanılabilir hale geldikçe, ağ ekipmanları dahil olmak üzere tüm sistemler ve yazılımlar zamanında güncellenmelidir. Mümkün olduğunda, saldırı önleme sistemleri, web filtreleme araçları ve kötü amaçlı yazılım karşıtı yazılımlar gibi güvenlik sistemleri için otomatik güncelleme hizmetleri kullanılmalıdır.

5. Güvenli Web Tarayıcı Kuralları Belirleyin

İşletmenizin, internet üzerinden dahili ağına uzaktaki kullanıcıların erişimini sağlaması gerekiyorsa, güçlü iki faktörlü kimlik doğrulama ile güvenli bir Sanal Özel Ağ (VPN) sistemi kullanmak, güvenli ve popüler bir çözüm olabilir. Bu kimlik doğrulama hem donanım hem de yazılım tokenleri aracılığıyla sağlanabilir.

6. Yaygın Ağ Saldırılarını Azaltma

Ağınızı saldırılara karşı savunmak için sürekli dikkat ve eğitim gereklidir. Çalışanlar, sosyal mühendislik riskleri konusunda eğitilmeli ve kimlik doğrulamak için telefon, e-posta veya yüz yüze doğrulama stratejileri geliştirilmelidir.

İşte ağı güvence altına almak için bazı en iyi uygulamalar:

- Şirket için ayrıntılı bir güvenlik politikası geliştirin.

- Sistemlere fiziksel erişim kontrol edilmelidir.

- Hassas veriler şifrelenmeli ve parola ile korunmalıdır.

- Yedekleme yapılmalı ve yedeklenen dosyalar düzenli olarak test edilmelidir.

- Gereksiz hizmetler ve portlar kapatılmalıdır.

- Tampon taşmaları ve ayrıcalık yükseltme saldırılarını önlemek için yamalar haftalık veya mümkünse günlük olarak güncellenmelidir.

- Ağ güvenliğini test etmek için güvenlik denetimleri yapılmalıdır.

Yukarıda belirtilen önlemlere ek olarak, genel siber güvenliği güçlendirmek için uygulanabilecek başka önlemler de vardır. Ağ güvenliğini artırmak için, kuruluşlar güvenli web tarama kuralları oluşturmalı, çalışanları potansiyel tehditler hakkında eğitmeli ve USB belleklerin güvenli kullanımı için yönergeler hazırlamalıdır. Bu, harici depolama aygıtlarının şirket bilgisayarlarına bağlanmadan önce kötü amaçlı yazılımlara karşı taranmasını içermektedir.

Antivirüs ve kötü amaçlı yazılım karşıtı yazılımların düzenli güncellemeleri ve bakımı, gelişen saldırılara karşı direnç sağlar. Çalışanların güçlü parolalar, sosyal mühendislik taktikleri ve potansiyel tehditlere karşı dikkatli olma gibi güvenlik protokollerinde eğitilmesi de çok önemlidir. Düzenli atölye çalışmaları ve farkındalık programları, personelin potansiyel güvenlik risklerini tanımasına ve bunlara etkili bir şekilde yanıt vermesine olanak tanır. Bu önlemleri içeren kapsamlı bir yaklaşım benimseyerek, kuruluşlar siber güvenlik duruşlarını önemli ölçüde iyileştirebilir ve dijital varlıklarını çeşitli potansiyel tehditlere karşı daha iyi koruyabilirler.