Curriculum

- 4 Sections

- 13 Lessons

- 6 Hours

- Olay Tespiti ve Raporlama5

- Olay Yanıtı ve Azaltma Stratejileri5

- Olay Sonrası İnceleme ve Raporlama5

- Ek Okumalar1

Curriculum

Olay Tespiti ve Raporlama Süreci

Adım 1: Tespit Mekanizmalarının Kurulması: Olay tespiti ve raporlama sürecinin ilk adımı, potansiyel güvenlik olaylarını izlemek ve tanımlamak için gerekli mekanizmaların kurulmasını içerir. Bu, Ağ Saldırı Tespit Sistemleri (IDS), Güvenlik Bilgi ve Olay Yönetimi (SIEM) sistemleri ve ağ trafiğini, kullanıcı davranışlarını ve sistem faaliyetlerini kötü amaçlı etkinlik belirtileri için izleyip analiz edebilecek diğer izleme araçlarının devreye alınmasını kapsar.

Adım 2: Sinyal Önceliklendirme ve Analiz: Potansiyel bir olay tespit edildikten sonra, doğasını ve ciddiyetini belirlemek için değerlendirilmesi ve analiz edilmesi gerekir. Bu önceliklendirme süreci, uyarıları ayıklamayı, yanlış pozitifleri gerçek güvenlik olaylarından ayırt etmeyi ve bunları potansiyel etkilerine göre önceliklendirmeyi içerir.

Adım 3: Olay Sınıflandırma ve Kaydetme: Gerçek olaylar, önceden tanımlanmış kategorilere (yetkisiz erişim, kötü amaçlı yazılım bulaşması, veri ihlali vb.) göre sınıflandırılmalı ve bir olay yönetim sistemine kaydedilmelidir. Bu belgeler, olayın doğası, etkilenen sistemler veya veriler ve analizin ilk bulguları hakkında ayrıntıları içermelidir.

Adım 4: Bildirim ve Yükseltme: Organizasyonun iletişim planına göre yönetim, BT personeli ve gerekirse dış ortaklar (örneğin, kolluk kuvvetleri veya düzenleyici kurumlar) gibi ilgili paydaşlara olay hakkında bilgi verilmelidir. Bildirim, olayın ilk değerlendirmesini ve önerilen acil eylemleri içermelidir.

Adım 5: Sınırlama, Ortadan Kaldırma ve Kurtarma: Olay müdahalesi sürecinin son adımı olmasa da, tespit ve raporlama bağlamında, olayın etkisini sınırlamak ve azaltmak için derhal eylemler başlatılması önemlidir. Bu, etkilenen sistemlerin izole edilmesini, tehlikeye giren hesapların devre dışı bırakılmasını veya geçici çözümlerin uygulanmasını içerebilir.

Adım 6: Olay Sonrası Raporlama ve Analiz: Olay yönetildikten sonra, olayın zaman çizelgesini, alınan müdahale eylemlerini ve çıkarılan dersleri vurgulayan ayrıntılı bir rapor hazırlanmalıdır. Bu olay sonrası analiz, gelecekteki güvenlik önlemlerinin ve müdahale stratejilerinin iyileştirilmesi için kritik öneme sahiptir

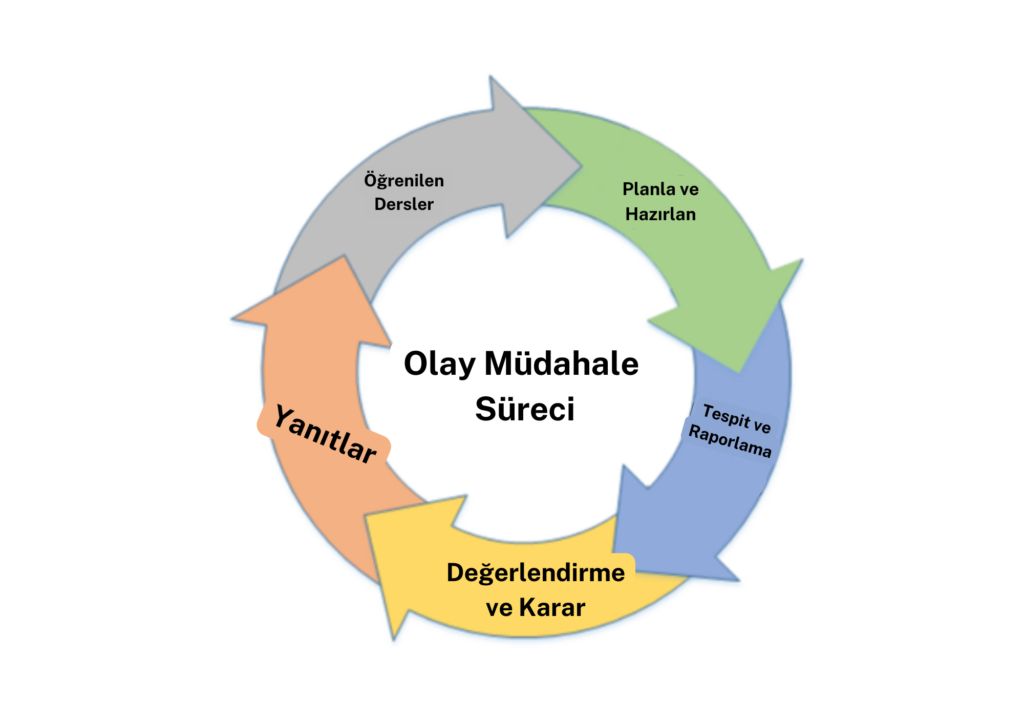

Şekil-2