Currículo

- 4 Sections

- 8 Lessons

- 12 Hours

- Noções básicas de segurança de rede para PME e a sua importância na era digital3

- Possíveis riscos e recomendações sobre a atenuação dos riscos relacionados com a segurança de rede3

- Integração dos cuidados de segurança de rede nos planos de negócio e nas estruturas3

- Leituras adicionais2

Curriculum

Fundamentos e base teórica

Para proteger a rede da sua empresa, deve identificar todos os dispositivos na rede e dispositivos ligados; estabelecer limites entre os seus sistemas e os de outras partes; e aplicar controlos para garantir que eventos de negação de serviço, acesso não autorizado ou utilização indevida possam ser evitados ou, caso ocorram, sejam rapidamente contidos e recuperados.

Firewalls robustas e sistemas de deteção/prevenção de intrusões são essenciais para que as PME reduzam o risco de acesso não autorizado, infeções por malware e outras ameaças cibernéticas. Os protocolos de encriptação são cruciais para a transmissão de dados sensíveis através da internet, especialmente para transações financeiras e informações de clientes. Atualizações regulares de software e gestão de patches são essenciais para resolver vulnerabilidades e minimizar riscos potenciais. A formação e consciencialização dos trabalhadores também são cruciais para a segurança da rede das PME. Ao investirem em medidas de segurança robustas, manterem-se informadas sobre as ameaças emergentes e promoverem uma cultura consciente da segurança, as PME podem construir uma infraestrutura digital resiliente que proteja os ativos, promova a confiança dos clientes e garanta o crescimento sustentável, num cenário empresarial cada vez mais interligado.

Internet das Coisas

A Internet das Coisas (em inglês, Internet of Things – IoT) surgiu como um avanço tecnológico a muitos níveis, ligando dispositivos e objetos para permitir uma comunicação e um intercâmbio de dados sem descontinuidades. Para proprietários e gestores de PME, entender as aplicações da IoT é importante para saber como podem transformar o seu negócio.

Atualmente, a IoT é usada principalmente em vários setores de negócios para aumentar a eficiência operacional, melhorar os processos de tomada de decisão e fornecer soluções inovadoras. Algumas das principais áreas onde a IoT é amplamente utilizada são a produção, a logística, a cadeia de abastecimento e a gestão de energia.

Embora os dispositivos com IoT possam parecer inofensivos por serem tão pequenos ou tão frágeis, há um risco real, porque são computadores de uso geral ligados em rede que podem ser comprometidos por invasores e causar problemas além da segurança da IoT. Mesmo os dispositivos mais simples podem ser muito perigosos quando comprometidos através da internet.

Uma abordagem de ponta a ponta deve ser adotada usando as tecnologias e protocolos da IoT certos para proteger trabalhadores, clientes, tecnologias operacionais valiosas e investimentos de negócios com segurança aprimorada para infraestruturas da IoT. Empresas experientes em segurança cibernética da IoT recomendam uma abordagem tripla para proteger dados, dispositivos e conexões:

- –fornecer dispositivos de forma segura;

- -garantir a segurança da ligação entre dispositivos e a nuvem;

- -garantir a segurança dos dados na nuvem durante o processamento e armazenamento.

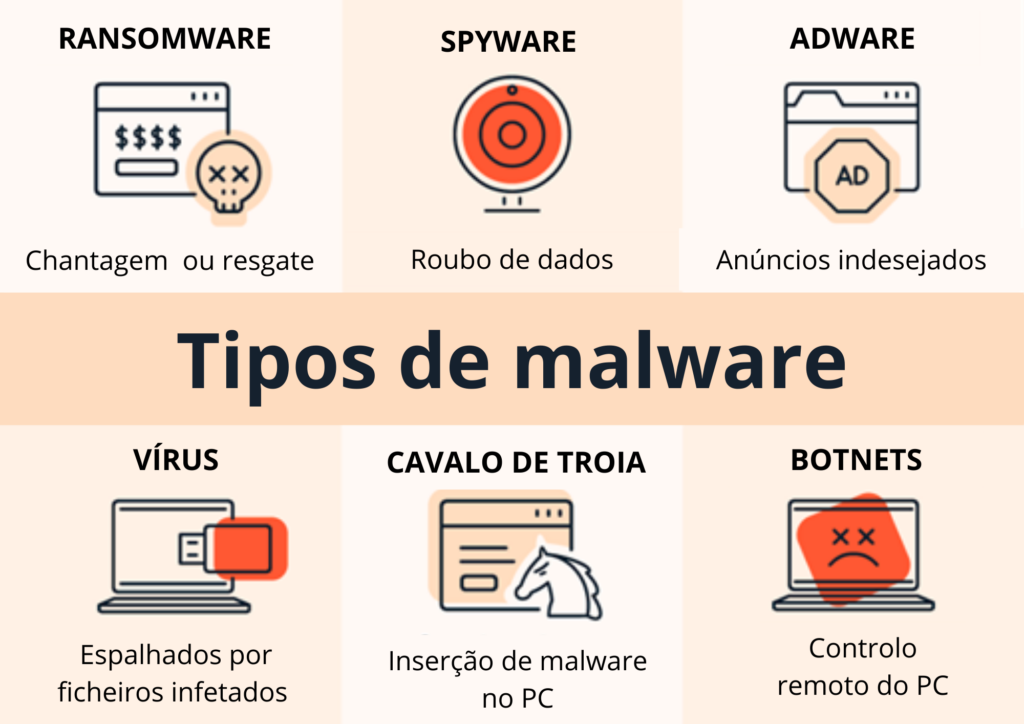

Sinalizam-se alguns dos diferentes tipos de ataques à segurança de rede:

vírus: trata-se de um ficheiro malicioso descarregável que, uma vez aberto por um utilizador, começa a substituir códigos no computador pelo seu próprio conjunto de códigos. Quando se espalha, os arquivos de sistema no computador ficam corrompidos, o que pode fazer com que os arquivos de outros sistemas de computador na rede fiquem corrompidos também.

- -o vírus não funciona sozinho, precisa de outro programa

- -o vírus consegue as permissões do programa ao qual se liga.

- -os vírus replicam-se e infetam novos programas.

Equacione usar programas antivírus na sua empresa, ativar o firewall e usar sempre sites seguros.

Malware: está entre os tipos mais nocivos e rápidos de ataques maliciosos que ajudam a obter acesso não autorizado a um sistema ou rede do sistema. Muitas vezes replica-se, ou seja, quando um sistema está corrompido, o malware corrompe facilmente todos os sistemas do computador conectados à rede através da internet. Em caso de malware, até mesmo um dispositivo externo conectado ao sistema pode ser afetado. Manter o software atualizado, ser cauteloso/a com e-mails e fazer backup dos seus dados regularmente são precauções que pode tomar.

Malware: está entre os tipos mais nocivos e rápidos de ataques maliciosos que ajudam a obter acesso não autorizado a um sistema ou rede do sistema. Muitas vezes replica-se, ou seja, quando um sistema está corrompido, o malware corrompe facilmente todos os sistemas do computador conectados à rede através da internet. Em caso de malware, até mesmo um dispositivo externo conectado ao sistema pode ser afetado. Manter o software atualizado, ser cauteloso/a com e-mails e fazer backup dos seus dados regularmente são precauções que pode tomar.

Worm: entra num determinado sistema sem a necessidade de um utilizador. Se um utilizador estiver a executar uma aplicação que não seja muito robusta, qualquer hacker com a mesma conexão de internet pode facilmente infiltrar malware através dela. Sem o conhecimento do utilizador, a aplicação pode aceitar e executar esse malware pela internet, resultando na criação de um worm. Usar ferramentas de segurança de rede, manter os sistemas do PC atualizados e ativar a firewall estão entre as precauções que pode tomar.

Packet Sniffer: se um utilizador colocar um recetor passivo numa zona de transmissão sem fios, consegue ver uma cópia dos dados transmitidos. Muitas vezes, contêm dados organizacionais confidenciais, segredos comerciais, etc., que podem chegar a quem não se deseja. A encriptação é a melhor maneira de prevenir esses ataques de segurança de rede.

Phishing: é uma das formas mais comuns de ataques à segurança de rede. Os hackers enviam e-mails para os utilizadores, parecendo ser de uma fonte conhecida, como investidores e bancos, criando um sentido de urgência para atrair a atenção dos utilizadores ou fazê-los reagir. Existe a possibilidade de esses e-mails conterem anexos maliciosos ou links que pedem para partilhar dados confidenciais.

Compromised Key: quando um hacker obtém uma chave de segurança de rede, usa uma chave comprometida que atua como uma ferramenta para extrair dados confidenciais e obter acesso não autorizado a dados seguros. Esta chave consiste num código ou número que ajuda a interpretar dados seguros sem qualquer notificação ao emissor ou destinatário.

Botnet: malware que ataca vários computadores ligados uns aos outros através de uma rede privada. Os hackers acedem e controlam todos os sistemas dessa rede sem o conhecimento do proprietário. Todos os computadores desta rede são designados de zombies, que interrompem um grande número de dispositivos, de acordo com as instruções do hacker.

DoS: trata-se da negação de serviço. Este ataque tem a capacidade de destruir parcial ou completamente as redes dos utilizadores. O DoS pode até atacar uma infraestrutura de TIC completa, tornando-a inutilizável para os utilizadores. Há também precauções a serem tomadas para mitigar ataques DoS: um dos primeiros sinais de um destes ataque é um grande número de reclamações sobre recursos indisponíveis ou o desempenho da rede excecionalmente lento. Um pacote de software de exploração de rede deve estar sempre em execução para minimizar o número de ataques. A análise de comportamento de rede pode detetar padrões de uso incomuns que indicam que um ataque DoS está a ocorrer.

protocolos de segurança: os protocolos bem-sucedidos que usam encriptação baseada numa chave pública incluem PGP (Pretty Good Privacy), SSL (Secure Socket Layer) e SSH (Secure SHell), embora muitas vezes possam ser usados sem a necessidade de um certificado. Estas abordagens são brevemente explicadas a seguir.

Malware: a diferença entre vírus de computador, worms e trojans [disponível em inglês]

Existem alguns passos necessários para garantir a segurança da rede da sua empresa. Pode definir essas etapas de várias formas num plano de ação. Apresentamos de seguida algumas sugestões.

1. Ter uma rede interna segura e serviços na nuvem: firewalls e proxies de filtragem da web, juntamente com outras tecnologias robustas de autenticação de utilizador e aplicação de políticas, devem ser usados para manter a rede da sua empresa isolada da internet pública. Também é aconselhável usar ferramentas adicionais de segurança e monitorização, incluindo sistemas de deteção de intrusão e software antivírus, para detetar e prevenir códigos perigosos e tentativas de acesso indesejado.

2. Desenvolver políticas de senhas fortes: as senhas estáticas não são tão seguras quanto as técnicas de autenticação de dois fatores, que exigem duas formas diferentes de verificação de que você é quem diz ser. Um token de segurança pessoal que mostra códigos de acesso rotativos a serem usados, além de uma senha que foi definida, é um exemplo. A autenticação de dois fatores, no entanto, nem sempre pode ser viável ou útil para o seu negócio. As regras de senha devem motivar os membros da equipa a usar as senhas mais fortes que puderem, sem as anotar ou reutilizar. Tal implica criar senhas longas, complicadas e imprevisíveis (pelo menos dez caracteres), alterá-las com frequência e fazer com que as pessoas que as conhecem as protejam rigorosamente.

3. Proteger e encriptar o WiFi da sua empresa: uma empresa pode operar uma rede local sem fios (WLAN) para clientes, convidados e visitantes, mas deve ser separada da rede principal da empresa para evitar que o tráfego da rede pública afete os sistemas internos. O acesso interno e não público à WLAN deve ser restrito a dispositivos e utilizadores específicos, e as ligações duplas devem ser proibidas por controlos técnicos em cada dispositivo capaz. Todos os utilizadores devem receber credenciais exclusivas com datas de expiração predefinidas para aceder à WLAN interna. Devido a falhas de segurança em formas mais antigas de encriptação sem fios, a WLAN interna da empresa só deve usar encriptação Wi-Fi Protected Access 2 (WPA2).

4. Atualizar regularmente todas as aplicações: à medida que as correções e atualizações de firmware ficam disponíveis, todos os sistemas e softwares, incluindo equipamentos de rede, devem ser atualizados em tempo útil. Sempre que possível, use serviços de atualização automatizada, particularmente para sistemas de segurança, como sistemas de prevenção de invasões, ferramentas de filtragem da web e software antimalware.

5. Definir regras de navegação na internet seguras: se a sua empresa tiver que permitir o acesso a utilizadores remotos à sua rede interna pela internet, use um sistema seguro de Rede Privada Virtual (VPN), juntamente com uma autenticação robusta de dois fatores, que pode ser realizada usando tokens de hardware ou software.

6. Mitigação de ataques comuns à rede

É necessária vigilância e formação contínuas para defender a rede contra ataques. Os trabalhadores devem ser formados e orientados sobre os riscos da engenharia social e algumas estratégias devem ser desenvolvidas para verificar as identidades por telefone, e-mail ou pessoalmente.

Algumas boas práticas para proteger uma rede:

- – desenvolver uma política de segurança detalhada para a empresa;

- – controlar o acesso físico aos sistemas;

- – encriptar e proteger com palavra-passe os dados sensíveis;

- – fazer backups e testar os respetivos arquivos regularmente;

- – encerrar os serviços e portos desnecessários;

- – atualizar os patches semanalmente ou, se possível, diariamente, a fim de evitar sobrecargas de memória intermédia e ataques de escalonamento de privilégios;

- – realizar auditorias de segurança para testar a rede

Além das precauções acima mencionadas, existem outras medidas que podem ser implementadas para reforçar a cibersegurança geral.

Para melhorar a segurança de rede, as organizações devem estabelecer regras seguras de navegação na internet, formar os trabalhadores sobre ameaças potenciais e criar diretrizes para o uso seguro de dispositivos de armazenamento externos. Inclui a verificação destes dispositivos em busca de malware antes de os conectar aos computadores da empresa. As atualizações regulares e manutenção de software antivírus e antimalware garantem resiliência contra ataques. A formação dos trabalhadores em protocolos de segurança, como senhas fortes, táticas de engenharia social e vigilância contra ameaças potenciais, também é crucial. Workshops regulares e programas de consciencialização podem capacitar a sua equipa a reconhecer e responder de forma eficaz a potenciais riscos de segurança.

Ao adotar uma abordagem abrangente que inclui estas precauções, as organizações podem melhorar significativamente sua segurança cibernética e proteger melhor os seus ativos digitais